文章信息

- 殷凤梅, 侯整风, 濮光宁, 张江

- YIN Fengmei, HOU Zhengfeng, PU Guangning, Zhang jiang

- 动态门限追踪匿名认证方案

- Traceable Anonymous Authentication Scheme with Dynamic Threshold

- 武汉大学学报(理学版), 2017, 63(2): 158-162

- Journal of Wuhan University(Natural Science Edition), 2017, 63(2): 158-162

- http://dx.doi.org/10.14188/j.1671-8836.2017.02.009

-

文章历史

- 收稿日期:2016-05-26

2. 合肥工业大学 计算机与信息学院,安徽 合肥 230009;

3. 安徽财贸职业学院 雪岩贸易学院,安徽 合肥 230601

2. School of Computer and Information, Hefei University of Technology, Hefei 230009, Anhui, China;

3. Xueyan Trade Faculty, Anhui Finance and Trade Vocational College, Hefei 230601, Anhui, China

随着“互联网+”逐渐融入我们的生活,我们在网络上留下的痕迹越来越多,在如今的大数据时代下,这些痕迹可能威胁到我们的隐私安全,匿名认证技术是提高隐私安全的一项重要手段.匿名认证允许对用户进行身份认证,同时还保证用户身份的匿名性.但是,匿名性特征可能会被恶意用户利用,在实施犯罪活动时逃避追踪.于是,很多学者开始研究可追踪的匿名认证方案.

基于环签名[1],田子建等[2]实现匿名认证时,在管理员和验证者的合作下,可追踪到示证者的隐私身份.但该方案的匿名追踪不是门限追踪,追踪的门槛较低,隐私身份受到威胁.基于民主签名[3],刘方斌等[4]实现的门限可追踪匿名认证方案,可应用到ad hoc网络.基于可追踪签名[5],Shin等[6]实现的匿名认证和授权方案,可以支持细粒度的授权服务.基于1/n签名[7],殷凤梅等[8]实现的门限追踪匿名认证方案,允许成员自主选择子密钥.但以上3个可追踪匿名认证方案,追踪的门限值t是固定的,不允许被动态调整.在匿名认证的实际应用中,追踪示证者的难度不同,需要动态调整追踪的门限值.

本文将动态认证加密思想[9]引入到匿名认证方案中,实现动态门限追踪的匿名认证方案.其安全性依赖于离散对数假设和Diffie-Hellman (DDH) 假设.

1 动态门限追踪匿名认证方案 1.1 系统初始化本方案包含成员集合U={U1, U2, …, Un},系统中心SC和公告栏NB.NB主要用来发布公共参数、成员的公开信息等,且只有SC有权发布或修改NB上的数据,各个成员只能查询NB上的数据.

在系统初始化中,各个成员自主选择私钥.

1) SC选取大素数p和q(且q|p-1), Zq上的q阶元素g, 单向哈希函数H:{0, 1}*→Zq,并将参数{p, q, g, H}发布到NB上.

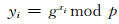

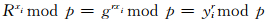

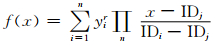

2) 成员Ui选取身份标识IDi∈Zq和私钥xi∈Zq,按照 (1) 式计算公钥yi,

|

(1) |

并将{IDi, yi}发给SC.若存在某些成员的IDi和yi相同,SC强制要求对应的成员重新选取参数.最后SC将互不相同的{IDi, yi}发布到NB上.

1.2 匿名认证示证者Uk从NB上查询若干成员的公钥信息,并将自己的公钥隐含在公钥集UA={y1‖y2‖…yd} (符号“‖”表示串联) 中,借鉴环签名[1]思想,生成环签名σ,并发送给验证者Uv验证.如果环签名正确,Uk通过匿名认证.匿名认证过程具体包括签名生成和签名验证两个过程.

1) 签名生成

Uk对消息M∈{0, 1}*产生环签名σ.

① 选择门限值t∈Zq(t为1.3节中的追踪门限).

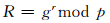

② 选取随机数r∈Zq,按照 (2) 式计算R,

|

(2) |

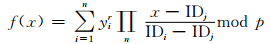

从NB上查询各个成员的信息{IDi, yi},使用n个点{(ID1, y1rmod p), (ID2, y2rmod p), …, (IDn, ynrmod p)},按照 (3) 式构造n-1次Lagrange插值多项式f(x),

|

(3) |

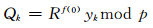

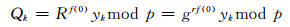

计算n-t个值{f(1), f(2), …, f(n-t)},然后按照 (4) 式计算Qk,

|

(4) |

将匿名追踪信息{R, f(1), f(2), …, f(n-t), Qk}发给SC在NB上公开.

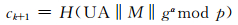

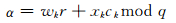

③ 选取随机数α∈Zq,按照 (5) 式计算ck+1,

|

(5) |

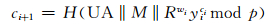

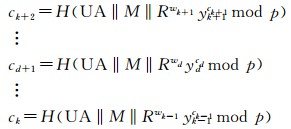

对于i=k+1, …, d, 1, …, k-1(即i≠k),选择wi∈Zq,按照 (6) 式计算ci+1,

|

(6) |

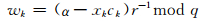

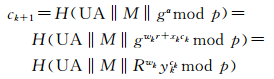

按照 (7) 式计算wk

|

(7) |

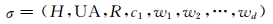

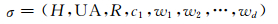

④ 生成环签名σ

|

(8) |

并发送给Uv.

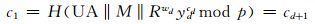

2) 签名验证

Uv收到环签名σ后,对于i=k+1, k+2…, d, 1, …, k-1,按照 (6) 式计算ci+1.如果

|

(9) |

成立,说明环签名正确,Uk属于集合U.否则,Uk不属于集合U.

1.3 匿名追踪如果示证者Uk存在不良行为,需要追踪其隐私身份.为了在可追踪的同时,提高Uk隐私身份的安全性和追踪门限值的灵活性,匿名追踪环节采用动态门限联合追踪.匿名追踪过程如下.

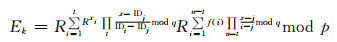

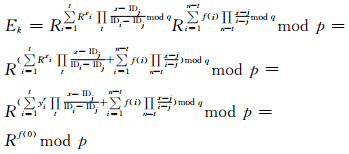

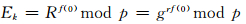

1) t个成员使用各自的私钥xi,计算出Rxi,产生t个点{(ID1, Rx1mod p), (ID2, Rx2mod p), …, (IDt, Rxtmod p)},从NB上查询n-t个值,产生n-t个点{(1, f(1)), (2, f(2)), …, (n-t, f(n-t))},按照 (10) 式计算Ek,

|

(10) |

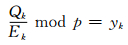

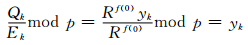

2) 按照

|

(11) |

输出公钥yk,即示证者Uk的隐私身份.

1.4 成员加入新成员Un+1申请加入集合U时,选取身份标识IDn+1∈Zq和私钥xn+1∈Zq,按照 (1) 式计算公钥yn+1,并将{ IDn+1, yn+1}发给SC.若{ IDn+1, yn+1}与U中其他成员的信息相同,SC强制要求新成员Un+1重新选取参数,直至参数不相同为止.最后SC将{ IDn+1, yn+1}发布到NB上.

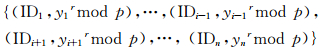

1.5 恶意成员撤销当需要撤销某个恶意成员Ui时,系统中心SC在NB上发布“撤销成员Ui”的信息,并将其对应的信息{ IDi, yi}从NB上删除.为了使Ui不能再参与动态门限追踪,示证者Uk使用NB上剩余的n-1个成员的公开信息,产生n-1个点

|

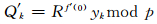

按照 (3) 式重新构造n-2次Lagrange插值多项式f′(x),重新计算n-t个值{f′(1), f′(2), …, f′(n-t)}.按照 (4) 式重新计算

|

将新的匿名追踪信息{R, f′(1), f′(2), …, f′(n-t), Q′k}发给SC,并请求SC替换之前的匿名追踪信息.

2 方案分析 2.1 性质分析定理1 匿名认证性:在DDH假设的前提下,可完成对示证者身份的认证,同时还保证示证者身份的匿名性.

当收到环签名σ后,对于i=k+1, …, d, 1, …, k-1(i≠k),验证者Uv按照 (6) 式计算各个ci+1,得

|

由 (7) 式可知

|

由 (5) 式可得

|

可见,Uv计算得到的ck+1与各个ci+1形式一致,即求得的ci(i=1, 2, …, d) 序列与签名生成过程中的ci(i=1, 2, …, d) 序列一致.因此,

|

(9) 式成立,Uk通过认证.

在整个匿名认证过程中,示证者并不直接使用n个点 (IDi, yi) 构造n-1次Lagrange插值多项式f(x),而是引入一个随机数r,使用n个点 (IDi, yirmod p) 构造f(x).因此,f(x) 不直接与公钥身份yi相关,匿名认证过程可以保证示证者身份的匿名性.

定理2 追踪门限性:t个以上成员联合,方可追踪到示证者的隐私身份.

根据 (2) 式可知,

|

则t个成员提供的t个点{(ID1, Rx1mod p), (ID2, Rx2mod p), …, (IDt, Rxtmod p)},等价于{(ID1, y1rmod p), (ID2, y2rmod p), …, (IDt, ytrmod p)}.t个成员再从NB上查询到n-t个值{f(1), f(2), …, f(n-t)},获得n-t个点{(1, f(1)), (2, f(2)), …, (n-t, f(n-t))}.因此,t个成员共计获得t+n-t=n个点,可恢复出n-1次Lagrange插值多项式f(x),进而获得Ek=Rf(0)mod p.即

|

t个成员根据 (11) 式可求出

|

即出示证者的隐私身份.

从上述证明过程可知,若参与追踪的成员数量少于t个,获得的Rxi的数量就少于t个,即使从NB上查询到n-t个值,累计获得的多项式上点的数量也少于n个,这将无法恢复出n-1次Lagrange插值多项式f(x),继而无法求出Ek,无法追踪到示证者的隐私身份.因此,追踪成员的数量必须超过门限值t,方可完成示证者隐私身份的追踪.

定理3 门限动态性:匿名追踪的门限值t的大小可由示证者动态调整.

示证者使用n个成员的公开信息{ IDi, yi},构造n-1次Lagrange插值多项式f(x).当确定匿名追踪的门限值t后,示证者计算n-t个f(i)(i=1, 2, …, n-t) 并公开.从定理2的证明过程可知,加上公开的n-t个f(i),t个合法成员可门限追踪到示证者的隐私身份.若中途想改变匿名追踪的门限值t,示证者只需改变公开的f(i) 数量,其他公开信息无需变动.

2.2 安全性分析攻击1 攻击者试图获取某个成员Ui的私钥.

攻击者试图获取成员Ui的私钥xi有两种可能的方法:一是通过NB上公开的公钥yi=gximod p获取私钥xi,这需要解决离散对数求解难题,而在现阶段这是不可能做到的,因此私钥xi是安全的;二是门限追踪联合计算Ek时,通过参与追踪的成员Ui提供的Rxi获取私钥xi,根据离散对数求解的困难性,私钥xi是安全的.由此可知,参与门限追踪的成员,并不会泄露其隐私信息.

攻击2 攻击者试图获取示证者Uk的隐私身份.

攻击者试图获取示证者Uk的隐私身份有两种可能的方法:一是通过NB上公开的匿名追踪信息Qk=Rf(0)ykmod p获取yk.由于Qk=grf(0)ykmod p,r的随机性,可保证Qk与公钥身份yk不直接关联.因此,攻击者无法通过公开的Qk获取示证者的隐私身份.二是通过环签名

|

中d个{wi}(i=1, 2, …, d),猜测出与Uk隐私身份相关的wk,试图由wk获取示证者私钥xk,继而获取Uk的隐私身份.wk=(α-xkck)r-1mod q中含有随机数α和r,因此攻击者无法通过wk获取示证者的隐私身份.

攻击3 攻击者伪造示证者Uk生成环签名σ,试图通过匿名认证.

从1.2节的匿名认证过程可知,环签名σ的生成需要使用示证者Uk的私钥xk.攻击者伪造σ,必须通过NB上公开的yk先获取xk,而从公式yk=gxkmod p中获取xk,面临离散对数求解问题.因此,攻击者无法伪造环签名σ,即无法通过匿名认证.

攻击4 t个以上成员合谋伪造成员身份,试图通过匿名追踪.

由 (11) 式可知,t个以上的成员合谋伪造成员身份通过匿名追踪,需要同时伪造一组相应的Qk和Ek.在匿名认证过程中,示证者Uk选择随机数r且对其他成员保密,构造n-1次Lagrange插值多项式

|

公开

|

在匿名追踪过程中,t个以上成员获取

|

可见,以上数据中都含有保密的随机数r,起到间接保护关键数据f(0) 的作用.因而,增加随机数r,可以防止合谋伪造攻击.

2.3 有效性分析1) 性质比较

与现有的门限可追踪匿名认证方案相比,本方案具有匿名认证性、追踪门限性、门限动态性等性质,如表 1所示.

2) 计算代价比较

为了表示方便,模指数计算代价用Texp表示,模乘计算代价用Tmul表示,模加、异或等其他运算的时间复杂度相当小,这里忽略不计.

本方案在初始化阶段,让各个成员直接选择私钥,计算对应的公钥并发布到公共栏NB上,其代价仅为1次Texp.匿名认证阶段,示证者构造n-1次Lagrange插值多项式f(x),公开匿名追踪信息,其计算代价为 (2n-t+d+1)Tmul+(2n-t+d+1)Texp.匿名追踪阶段,t个成员产生t个点,实现门限追踪,其计算代价为nTmul+nTexp.与其他方案计算代价的比较详见表 2.

表 2中的数据显示,初始化阶段本方案几乎无计算代价.匿名认证阶段,与文献[4]方案相比,模乘和模指数计算相对减少,与文献[8]方案相比,模乘和模指数计算相对增加,但仍然是线性级的.匿名认证阶段增加的计算量,主要是为匿名追踪阶段动态调整门限做准备的,其认证本身的计算代价并没有增加.从三个方案计算代价的比较来看,在计算代价增加不多的前提下,本文方案允许动态改变匿名追踪的门限值,因而更能推向实际应用.

3 结论本文提出的动态门限追踪匿名认证方案,允许成员自主选择子密钥,借助环签名实现匿名认证,引入动态认证加密思想,允许动态改变匿名追踪的门限值.根据操作权限的级别,可对本方案加以拓展,应用到具有多级操作权限的机构或部门.

| [1] | RIVEST R L, SHAMIR A, TAUMAN Y. How to leak a secret[C] //Proceedings of ASIACRYPT'01. Berlin: Springer-Verlag, 2001: 552-565. |

| [2] | 田子建, 王继林, 伍云霞. 一个动态的可追踪匿名认证方案[J]. 电子与信息学报, 2005, 27(11) : 1737–1740. TIAN Z J, WANG J L, WU Y X. A dynamic anonymous authentication scheme with identity escrow[J]. Journal of Electronics & Information Technology, 2005, 27(11) : 1737–1740(Ch). |

| [3] | MANULIS M. Democratic group signature: On an example of joint ventures[C] //Proceedings of ACM Symposium on Information, Computer and Communications Security. New York: ACM Press, 2006: 191-196. http://dl.acm.org/citation.cfm?id=1128882 |

| [4] | 刘方斌, 张琨, 李海, 等. 无可信中心的门限追踪ad hoc网络匿名认证[J]. 通信学报, 2012, 33(8) : 208–213. LIU F B, ZHANG K, LI H, et al. Threshold traceability anonymous authentication scheme without trusted center for ad hoc network[J]. Journal of Communications, 2012, 33(8) : 208–213(Ch). |

| [5] | CHOI S G, PARK K, YUNG M. Short traceable signatures based on bilinear pairings[C] //Advances in Information and Computer Security, First International Workshop on Security, IWSEC, 2006. Berlin: Springer-Verlag, 2006: 88-103. http://link.springer.com/chapter/10.1007/11908739_7 |

| [6] | SHIN S, KWON T. AAnA: Anonymous authentication and authorization based on short traceable signatures[J]. International Journal of Information Security, 2014, 13(5) : 477–495. DOI:10.1007/s10207-014-0227-z |

| [7] | ABE M, OHKUBO M, SUZUKI K. 1-out-of-n signatures from a variety of keys[C]//Proceedings of ASIACRYPT'02. Berlin: Springer-Verlag, 2002: 415-423. http://link.springer.com/chapter/10.1007/3-540-36178-2_26 |

| [8] | 殷凤梅, 侯整风, 濮光宁. 可选子密钥的门限追踪匿名认证方案[J]. 武汉大学学报 (理学版), 2015, 61(6) : 549–553. YIN F M, HOU Z F, PU G N. Self-selecting share threshold traceable anonymous authentication scheme[J]. Journal of Wuhan University (Natural Science Edition), 2015, 61(6) : 549–553(Ch). |

| [9] | 甘元驹, 彭银桥, 梅其祥. 防欺诈的动态 (t, n) 认证加密方案[J]. 电子科技大学学报, 2011, 40(2) : 201–203. GAN Y J, PENG Y Q, MEI Q X. Dynamic (t, n) authenticated encryption scheme for cheat-proof[J]. Journal of University of Electronic Science and Technology of China, 2011, 40(2) : 201–203(Ch). DOI:10.3969/j.issn.1001-0548.2011.02.008(Ch) |

2017, Vol. 63

2017, Vol. 63