2. 中国电力科学研究院有限公司, 北京 100192;

3. 华北电力大学电气与电子工程学院, 北京 102206

2. China Electric Power Research Institute, Beijing 100192, China;

3. School of Electric and Electronic Engineering, North China Electric Power University, Beijing 102206, China

国家电网有限公司(以下简称国网公司)在2019年“两会”期间,提出了“三型两网,世界一流”的战略目标。“两网”即坚强智能电网和泛在电力物联网,这是泛在电力物联网概念首次出现在“两会”报告中。此外国家持续出台能源互联网相关政策,着力促使需求侧能源互联互通。泛在电力物联网作为能源互联网的“神经脉络”,将为电力需求侧管理带来新的契机。国网公司提出两步走战略规划,计划在2021年初步建成泛在电力物联网,到2024年全面建成并全力突破攻坚,形成共建共治共享的能源互联网生态圈。

在泛在电力物联网发展的大背景下,万物互联的物联网时代已经开启,随之而来的是物联网设备的爆发式增加。物联网安全问题不容忽视,安全防护策略应以提前预防为主。2019-05-10,国家市场监督管理总局和国家标准化管理委员会联合发布《信息安全技术网络安全等级保护基本要求》,其中各级别安全要求中新增物联网安全扩展要求,对泛在电力物联网的安全发展指明了方向。2019-05-15,工信部为贯彻《网络安全法》,公布了101个网络安全技术应用试点示范项目,其中多项涉及泛在电力物联网,标志着泛在电力物联网安全已从概念转变为实际行动。

首先,整个网络的潜在攻击点数量巨大,单个节点一旦遭受攻击很可能导致整个网络瘫痪,即使设备安全,网络安全也存在极大风险;其次,一旦整个电网遭受攻击而被迫关闭,将产生一系列连带效应,给社会带来不可估计的损失。在全球数字化转型的大潮下,各国电力企业都在陆续开展电网运营技术与信息技术的融合,导致电力系统面临来自更多层面的攻击。为此国网公司专门邀请中央网信办、公安部解读宣贯《网络安全法》,南方电网公司也积极开展了多次安全攻防演练。目前国内外相关研究主要集中于物联网安全,而对于智能电网方面的物联网安全研究较少。文献[1]分别对比了PKI(公钥基础设施)和CPK(组合公钥)等密钥技术,并基于CPK技术解决了电力物联网中传感设备的安全接入问题,文中提到的物联装置身份安全认证及可信链路建立为感知层安全防护提供了解决思路。文献[2]将NB-IoT(窄带物联网)技术引入电力物联网,并进一步提出了面向业务的跨层安全防护体系框架,该防护体系横向覆盖感知、传输和应用3个层次,但考虑到NB-IoT各节点直接连接基站通信无需分簇路由,所以并未深入探讨网络层通信传输路由安全,对此本文将作进一步研究。文献[3]分别分析了泛在电力物联网在感知层、网络层、平台层和应用层的潜在风险,构建了适合泛在电力物联网的全场景网络安全防护体系,为后续研究的开展提供了思路。文献[4]较全面地论述了物联网领域存在的安全性和隐私性问题。文献[5]对现有的规模化应用物联网所存在的安全性问题进行了分析。此外还有学者开展了关于网络安全体系构建的方法论研究[6]。而且,随着泛在电力物联网终端在边缘侧数量的增多,必须要考虑适用于末端设备的安全性防护方案[7-8]。

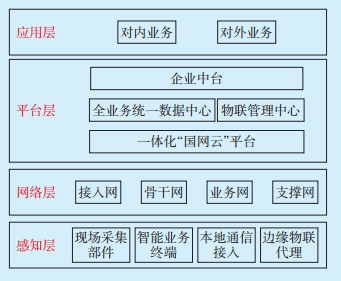

1 泛在电力物联网风险分析 1.1 泛在电力物联网架构泛在电力物联网的架构如图 1所示,包括感知层、网络层、平台层、应用层4个层次[9]。泛在电力物联网实现了大量传感设备的互联,相对于传统的电力物联网而言,所连接的设备更多、范围更广,涉及电网侧、用户侧的相关设备、系统。目前普遍认为泛在电力物联网包括电网环节和综合能源服务环节,其中综合能源服务环节是未来电网公司潜在的服务增长点。传统的电网企业由于没有完全对外提供公众服务,安全防御体系仍采用传统的隔离手段,尚不具备稳定的安全防护能力,未来如果由于泛在电力物联网用户数据安全防护出现漏洞,一旦泄露客户电量、能源消费关联地理信息、电子账单等信息,会造成较为严重的事故。随着数以亿计的泛在物联设备接入电网,未来泛在电力物联网的安全需要实现可信互联安全互动,迫切需要构造新一代的智能防御体系。

|

图 1 泛在电力物联网分层架构 |

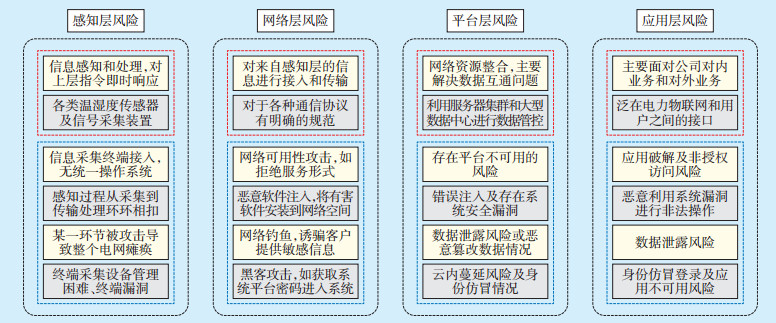

泛在电力物联网涉及源网荷储多个环节,是1个典型的信息物理系统,一旦某个环节出现问题,将会对整个电网造成巨大的影响。泛在电力物联网发展下,必须充分考虑由于对外发布业务对电网造成的潜在安全风险。本文分别从感知层、网络层、平台层、应用层4个层面分析潜在的安全风险(见图 2)。

|

图 2 泛在电力物联网分层风险 |

感知层作为最底层,主要涉及信息的感知和信号的处理,并即时响应上层发出的指令。大量利用各类温湿度传感器及电流电压等信号采集装置。作为直接与用户交互的一层,各类感知处理设备的风险直接关乎整个网络的安全。目前,感知层面临的风险主要有以下方面:大量的信息采集终端接入感知层,如果没有统一的操作系统会给后续操作造成极大困难;整个感知的过程环环相扣,从现场采集到传输再到处理,只要其中1个环节被攻击,就可能导致整个电网的大规模瘫痪;现阶段泛在电力物联网的建设已经暴露了终端采集设备管理困难、终端出现漏洞等问题。基于此,需考虑全力提升终端感知能力的安全性。

1.2.2 网络层网络层通过现有的互联网等基础网络设施,对来自感知层的信息进行接入和传输。在物联网系统中,网络层链接感知层和平台层,具有强大的纽带作用。网络层对于各种通信协议均有明确的规范[10],在传输方式上,包括有线、无线共十几种。在泛在物联网中采用何种传输方式需要根据具体场景进行选择。在物联网传输协议上,MQTT协议和COAP协议已经成为了公认的物联网通信协议,有明确的规范可以遵循。

常见的网络可用性攻击主要以拒绝服务的形式发生,通过耗尽网路的通信和计算资源,导致通信失败或延迟[11]。例如当攻击者向智能电网处理中心大量发送垃圾信息时,网络会花费大量时间验证信息的真实性,而牺牲合法的网络流量,从而导致通信延迟或网络彻底中断。因此,必须有效处理网络可用性攻击。最常见的攻击类型有:恶意软件注入,即将有害软件(病毒、间谍软件、广告软件、勒索软件、特洛伊木马或蠕虫)安装到网络空间,以造成损害或使计算机和网络失效;网络钓鱼,诱骗用户认为对方可信,进而使用户提供敏感信息或点击恶意链接;黑客攻击,如获取系统平台密码达到进入系统的目的;SQL注入,用于攻击数据驱动应用程序,攻击者执行针对Web应用程序数据库服务器的恶意SQL查询语句,达到窃取、修改或删除数据库内容的目的。

1.2.3 平台层平台层主要将网络的资源进行整合,解决泛在电力物联网数据互通问题,还要考虑数据存储、检索、权限管理等问题。目前平台层正在致力于大规模的物联平台建设工作,同互联网企业一样,平台层建设规划使用大中台策略。利用服务器集群和大型数据中心可以有效地对数据进行管控,通过超级计算能力将海量数据信息资源整合为可互联互通的网络资源,进而解决数据存储、挖掘、保护等问题。位于上一级的应用层能否提供完善的业务产品和应用规模直接取决于平台层的数据整合能力,因此平台层是泛在电力物联网建设中智慧、关键的一环。但是平台层也存在平台服务不可用、错误注入、篡改数据、云内蔓延等风险。

1.2.4 应用层泛在电力物联网的应用层主要面向电网公司的对内业务和对外业务,其中对内业务由于仅向公司内部开放,涉及的安全问题相对较少。而对外业务则要面向大众开放,根据泛在电力物联网建设大纲,目前对外应用层主要用于提升企业的安全运行水平,以及能源的利用水平。应用层包含泛在电力物联网对用户提供的接口,涉及对外发布的信息平台、APP公众号、小程序等,主要存在应用破解、非授权访问、数据泄露、身份仿冒登录等风险[12]。

2 泛在电力物联网安全防护措施设计泛在电力物联网不同于传统电力网,安全保护以信息安全和通信安全为主,可从上述4个层次加以考虑,构建全面可靠的安全防护体系。

2.1 安全防护思路泛在电力物联网的总体防护思路从降低数据安全风险、实现两网智慧交互和开启实时动态防御3方面展开(见图 3)。

|

图 3 泛在电力物联网安全防护思路 |

感知层数据采集终端类型的海量增长导致数据采集数量大幅上升,使得数据安全成为安全工作中最突出问题。从发电到输电、用电整个过程,涉及的数据有设备实时状态、用户用电信息等,对这些数据的分析利用可有效提升电网服务质量、保障电网运行安全。若是数据缺乏有效管控,或受到恶意篡改泄露,将给用户侧、电网侧带来极大损失。仅以感知终端与数据处理平台之间的传输安全来讲,接入身份安全认证、权限授予、数据安全加密、访问控制等安全机制都要增加[13]。在设计整体防护思路时,数据安全应作为整个工作的核心。

2.1.2 实现两网智慧交互泛在电力物联网与坚强智能电网的智慧交互须在一定安全管控下进行,以确保信息安全交互。从网络性质来划分,智能电网处于内网的范畴,因而可以以有限开放为原则限制信息的流通交互,以达到兼顾两网各自优势的目的[14]。目前已有的1种解决方案是将泛在电力物联网划分为专用网和公用网2部分,通过专用接口交互,专用网也与公用网连接以实现开放。其中公用网更趋于互联网的性质,更易受到网络攻击。

2.1.3 开启实时动态防御要实现动态防御,既要考虑风险预知、风险分析,也要囊括后续的联动响应。要做到对设备状态的实时感知监测并及时作出反应、迅速传递危险信号,需要构建完整的病毒库和漏洞库,随时进行比对分析[15]。这一切应以不妨碍任何正常业务实施为前提,进一步增强访问权限认证、数据传输加密等技术。除此之外,预先的安全防控演练必不可少,以期提升相关应对、反击能力。

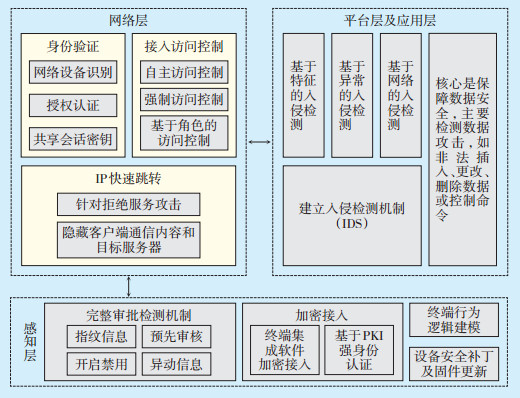

2.2 分层防护措施泛在电力物联网的具体防护措施如图 4所示。

|

图 4 泛在电力物联网分层防护体系 |

感知层的安全防护可从以下几个方面来考虑。

(1)针对经常出现的设备冒用情况,可以建立1套完整的审批检测机制,任何人要对设备操控必须预先通过管理员审核,可以基于指纹、虹膜等身份信息比对。一旦有设备冒用情况出现,立即开启禁用状态,并将异动信息即时传递给其他层。

(2)终端集成软件时强化加密接入,尤其是部分安装客户端的终端,考虑加入基于PKI的强身份认证[16]。

(3)针对泛在电力物联网终端异常行为,可以采用人工智能技术对终端行为逻辑进行建模,达到安全态势感知,实现全面可视监测。也可通过通信流量监测分析网络行为、业务执行情况,实现随时随地的状态获取,提高风险预警能力。

(4)应考虑物联网设备常规的安全补丁和更新[17]。目前多数制造商仅考虑设备生产,不考虑部署未来的固件更新。由于技术的革新,操作系统和应用程序代码会面临新的安全威胁和漏洞,需要不断更新升级来解决这些问题。考虑到泛在电力物联网规模巨大,与大规模更换过时设备相比,定期更新固件是合理的解决方案。尤其当企业在不考虑整体网络安全的情况下集成新旧系统时,网络安全问题更突出。因此,必须确保固件部署一致,以便后续出现风险时及时修补网络安全漏洞,从而减轻潜在威胁。

2.2.2 网络层(1)身份验证。数据通信会话必须先进行设备身份的认证,只有认证通过,设备之间才能共享会话密钥[18],认证后续数据包以确保数据完整。考虑到泛在电力物联网通信时间敏感且流量阶段性密集,设计的认证方法必须减少电网设备间信息交换。认证过程包括识别网络中设备和授权,确保未经授权的第三方发出的命令不会被接受。

(2)接入访问控制。接入访问控制定义了用户或设备将被授予访问哪些资源、数据文件或设备的权限。通过对网络设备和系统功能使用这些预定义的访问权限,避免了不法分子的恶意访问。诸如自主访问控制(DAC)、强制访问控制(MAC)和基于角色的访问控制(RBAC)等访问控制都可消除潜在的安全威胁。由于泛在电力物联网是1个远程监控和配置的网络物理系统,为了限制用户和设备在网络中的访问,访问控制至关重要。

(3)IP快速跳转。拒绝服务攻击是泛在电力物联网面临的主要威胁[15],因此需要1种有效的网络层软件解决方案来抵御拒绝服务攻击。IP快速跳转隐藏了客户端通信内容和目标服务器,真实的IP地址存在于不同网络中的多个路由器的大量IP地址之后[19],以防网络流量的目的地址被识别。

2.2.3 平台层及应用层平台层主要解决泛在电力物联网数据互通问题;应用层主要考虑提供对外业务时的安全问题[20],其核心是保障数据的安全。因此对数据完整性的任何损害都会危及平台层和应用层的安全。常见数据攻击试图在通信网络流量中非法插入、更改、删除数据或控制命令[21],从而误导执行者做出错误的决策。因此,必须建立完善的入侵检测机制,以确保数据的权威性和完整性受到保护[22]。入侵检测系统(IDS)对于识别和隔离受损网络和设备非常重要,它将有助于触发预警系统,以便提前采取抵御行动来减轻即将发生的攻击[23],可以通过防火墙和杀毒软件实现。主要的入侵检测技术有:

(1)基于特征的入侵检测。该检测机制将可能发生的攻击与已经存储在IDS数据库中的攻击类型进行比较。但是只有在数据库中预先存储的入侵类型才能被检测到,如果出现任何新类型的威胁,系统则极易受到攻击[24]。

(2)基于异常的入侵检测。基于异常的入侵检测是一种基于动态行为的检测技术,入侵检测系统可以根据用户设定的规则来查找漏洞[25]。这种类型的检测使用人工智能技术区分正常流量和异常流量,因此能够检测新的攻击。但是这种技术也会导致更多 的误报,只能在某些情况如生成警报时使用。

(3)基于网络的入侵检测。基于网络的入侵检测通过监视流经网络基础设施的流量来工作,具有监视网络和检测针对该网络的恶意活动的能力[26]。该检测系统应当具有能够及时检测大量流量的能力。

3 结束语2020年泛在电力物联网建设进入“三年攻坚”的突破年,技术上的突破已经陆续实现,但网络安全仍被视为阻碍物联网在智能电网中快速大规模部署的关键因素之一。确保泛在电力物联网中各层的安全是一项重大挑战。这是因为网络中连接的大量设备为网络攻击提供了更多的机会,并且存在潜在严重后果。本文介绍了泛在电力物联网的层次架构,对泛在电力物联网存在的主要安全问题和挑战进行了全面分析,总结了泛在电力物联网总体防护思路及分层防护措施。泛在电力物联网作为新兴技术可带来大规模的技术改进,但其中一些技术问题必须谨慎处理,才能使之成为成熟、随时可用的技术。未来泛在电力物联网建设的不同阶段,需要密切关注信息化领域的相关安全防护技术进展,提升网络的安全防护等级,确保电力行业的网络安全性。

| [1] |

任晓龙, 韩大为, 杨海文. 电力物联网传感装置安全接入技术[J]. 农村电气化, 2019(2): 5-8. |

| [2] |

梅沁, 李大伟, 虎啸. 基于NB-IoT的电力物联网安全技术研究[J]. 电力信息与通信技术, 2019, 17(1): 104-108. |

| [3] |

殷树刚, 许勇刚, 李祉岐, 等. 基于泛在电力物联网的全场景网络安全防护体系研究[J]. 供用电, 2019, 15(6): 83-87. |

| [4] |

Chang Jin Koo, Jeong Yeon Kim. Enforcing high-level security policies for Internet of Things[J]. Journal of Supercomputing, 2017, 74(2): 1-9. |

| [5] |

Nataliia Neshenko, Elias Bou-Harb, Jorge Crichigno, et al. Demystifying IoT Security:An Exhaustive Survey on IoT Vulnerabilities and a First Empirical Look on Internet-scale IoT Exploitations[J]. IEEE Communications Surveys & Tutorials, 2019, 21(3): 2702-2733. |

| [6] |

Salvatore Ammirato, Francesco Sofo, Alberto Michele Felicetti, et al. A methodology to support the adoption of IoT innovation and its application to the Italian bank branch security context[J]. European Journal of Innovation Management, 2019, 22(1): 146-174. DOI:10.1108/EJIM-03-2018-0058 |

| [7] |

Yucong Duan, Xiaobing Sun, Haoyang Che, et al. Modeling Data, Information and Knowledge for Security Protection of Hybrid IoT and Edge Resources[J]. IEEE Access, 2019(7): 99161-99176. |

| [8] |

廖会敏, 玄佳兴, 甄平, 等. 泛在电力物联网信息安全综述[J]. 电力信息与通信技术, 2019, 17(8): 18-23. |

| [9] |

曾鸣, 王雨晴, 李明珠, 等. 泛在电力物联网体系架构及实施方案初探[J]. 智慧电力, 2019, 47(4): 1-7, 58. DOI:10.3969/j.issn.1673-7598.2019.04.001 |

| [10] |

赵佩, 陶鹏, 李翀, 等. 物联网信息安全技术标准研究与解读[J]. 河北电力技术, 2019, 38(5): 1-3. DOI:10.3969/j.issn.1001-9898.2019.05.002 |

| [11] |

张冀慧. 基于电力物联网安全防护技术研究[J]. 网络安全技术与应用, 2019, 222(6): 109-110. DOI:10.3969/j.issn.1009-6833.2019.06.066 |

| [12] |

邹维福, 陈景晖, 翁晓锋, 等. 电力物联网的风险分析及安全措施研究[J]. 电力信息与通信技术, 2014, 12(8): 121-125. |

| [13] |

崔阿军, 张华峰, 范迪龙, 等. 电力物联网安全防护技术研究[J]. 电力信息与通信技术, 2013, 11(3): 10-13. |

| [14] |

钟志琛, 尚方, 刘生. 新一代信息安全防护体系架构研究[J]. 中国电力, 2016(S1): 21-25. |

| [15] |

赵婷, 高昆仑, 郑晓崑, 等. 智能电网物联网技术架构及信息安全防护体系研究[J]. 中国电力, 2012(5): 92-95. DOI:10.3969/j.issn.1007-3361.2012.05.035 |

| [16] |

李军. 智能电网安全认证架构建模[J]. 电力信息与通信技术, 2013, 11(7): 44-50. DOI:10.3969/j.issn.1672-4844.2013.07.009 |

| [17] |

Liang G, Steven R, Weller, Fengji L, et al. Distributed Blockchain-Based Data Protection Framework for Modern Power Systems against Cyber Attacks[J]. IEEE Transactions on Smart Grid, 2018(99): 1. |

| [18] |

Wang W, Lu Z. Cyber security in the Smart Grid:Survey and challenges[J]. Computer Networks, 2013, 57(5): 1344-1371. DOI:10.1016/j.comnet.2012.12.017 |

| [19] |

Bekara, Chakib. Security Issues and Challenges for the IoT-based Smart Grid[J]. Procedia Computer Science, 2014(34): 532-537. |

| [20] |

Hangi Kim, Do-won Kim, Okyeon Yi, et al. Cryptanalysis of hash functions based on blockciphers suitable for IoT service platform security[J]. Multimedia Tools & Applications, 2018(4): 1-24. |

| [21] |

Anwar Ghani, Khwaja Mansoorul Hassan, Shahid Mehmood, et al. Security and key management in IoTbased wireless sensor networks:An authentication protocol using symmetric key[J]. International Journal of Communication Systems, 2019, 32(16): 1-18. |

| [22] |

钱亚冠, 卢红波, 纪守领, 等. 1种针对基于SVM入侵检测系统的毒性攻击方法[J]. 电子学报, 2019, 47(1): 59-65. DOI:10.3969/j.issn.0372-2112.2019.01.008 |

| [23] |

Mohamed Attia, Sidi Mohammed Senouci, Hichem Sedjelmaci, et al. An efficient Intrusion Detection System against cyber-physical attacks in the smart grid[J]. Computers & Electrical Engineering, 2018(68): 499-512. |

| [24] |

韦小刚. 基于nDPI的轻量级入侵检测与防御系统的设计与实现[J]. 计算机应用与软件, 2019(8): 317-319. DOI:10.3969/j.issn.1000-386x.2019.08.053 |

| [25] |

Tan Soo Fun, Azman Samsudin. Attribute Based Encryption-A Data Centric Approach for Securing Internet of Things (IoT)[J]. Advanced Science Letters, 2017, 23(5): 4219-4223. DOI:10.1166/asl.2017.8315 |

| [26] |

Gupta B B, Quamara M. An identity based access control and mutual authentication framework for distributed cloud computing services in IoT environment using smart cards[J]. Procedia Computer Science, 2018(132): 189-197. |

2020, Vol. 38

2020, Vol. 38