2. 内蒙古电力科学研究院, 呼和浩特 010020

2. Inner Mongolia Power Research Institute, Hohhot 010020, China

近年来,国际上网络安全事件频发,电力调度自动化系统网络安全防护形势异常严峻。目前省级及以下调度自动化系统调度主站及厂站的二次安防装置的安装及调试多由设备厂家在模型搭建初期一次性完成,后期缺乏有力的技术支撑,而大部分主站未设计二次安防装置调试培训平台,因缺乏系统的训练,导致运行人员安防装置调试能力不足,当装置故障、模型变更时无法及时完成装置安装和调试,严重威胁系统的安全运行[1-2]。因此,在主站设计搭建二次安全防护装置调试培训平台,对提升自动化系统安全防护水平有非常重要的作用。

传统模型搭建存在占地大、设备造价高、运维成本增多等问题,本文基于虚拟互联网(Virtual Lo⁃ cal Area Network,VLAN)技术提出二次安全防护装置调试培训平台的典型设计模型,并通过调试应用验证了该模型的实用性。

1 VLAN技术介绍VLAN是一组逻辑上的设备和用户,这些设备和用户并不受物理位置的限制,可以根据功能、部门及应用等因素将它们组织起来,能够实现局域网信息的交换,并通过软件管理方法和逻辑网络控制的方式,实现不同网段、空间的跨越构建。

VLAN主要优点表现在以下几个方面:一是控制广播风暴,实现逻辑区域的转化,从而提高局域网区域的网络通信速度;二是具有一定的安全性,以共享网络的方式,对用户的权限进行限制,并对用户网络连接进行检测;三是方便管理,能够对网段进行科学划分,实现对设备的科学合理利用[3]。

2 电力监控系统主站常规网络拓扑结构根据《电力二次系统安全防护总体方案》的要求[4],电力二次系统安全防护总体原则为“安全分区、网络专用、横向隔离、纵向认证”,将电力监控系统划分为生产控制大区和管理信息大区(Ⅲ区),生产控制大区分为控制区(Ⅰ区)和非控制区(Ⅱ区)。Ⅰ区是电力生产的重要环节,直接实现对电力一次系统的实时监控,纵向使用电力调度数据网或专用通道,是安全防护的重点与核心。Ⅱ区是电力生产的必要环节,在线运行但不具备控制功能,使用电力调度数据网,与Ⅰ区业务系统或功能模块联系紧密。Ⅲ区是指生产控制大区以外的电力企业管理业务系统的集合,不应影响生产控制大区的安全。

根据电力二次系统安全防护总体原则,调度主站应严格划分Ⅰ区、Ⅱ区和Ⅲ区,Ⅰ区、Ⅱ区使用电力调度数据网,生产控制大区和管理信息大区之间必须设置电力专用横向单向安全隔离装置,隔离强度达到物理隔离。Ⅰ区和Ⅱ区采用硬件防火墙进行逻辑隔离。各级调度中心、厂站在生产控制大区与广域网的纵向连接处应设置电力专用纵向加密认证装置,用于广域网的边界防护[5]。

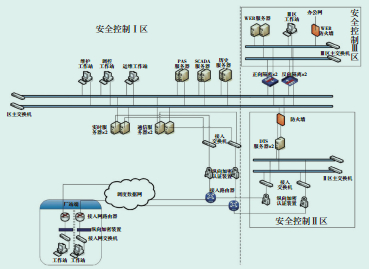

图 1为某调度主站电力监控系统常规网络拓扑结构,Ⅰ区与Ⅱ区通过防火墙实施逻辑隔离,Ⅰ区与Ⅲ区通过单向隔离装置实施物理隔离,纵向连接处通过纵向加密认证装置实施边界防护。

|

图 1 某调度主站电力监控系统常规网络拓扑图 |

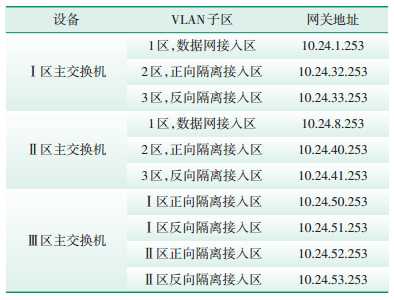

基于图 1常规主站拓扑结构,对图 1中的Ⅰ区主交换机和Ⅱ区主交换机分别进行VLAN划分,各划分3个子区:1区为数据网接入区,2区为正向隔离接入区,3区为反向隔离接入区。同时将Ⅲ区主交换机进行4个子区的VLAN划分,分别对应Ⅰ区正向隔离、Ⅰ区反向隔离、Ⅱ区正向隔离、Ⅱ区反向隔离。采用VLAN技术划分地址后能够实现主交换机内部的逻辑隔离,实现各大区间数据的单向传输,保证数据传输的安全性和可靠性[6]。VLAN划分原则及网关地址分配见表 1所示。

| 表 1 VLAN划分原则及地址分配 |

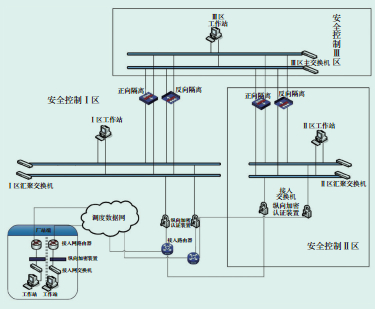

通过对Ⅰ区、Ⅱ区和Ⅲ区主交换机的VLAN划分,分别在Ⅰ区和Ⅱ区省去了4台接入交换机的接入,将接入交换机与主交换机合并为汇聚交换机,网络拓扑如图 2所示。基于VLAN技术搭建的二次安全防护装置调试培训平台,极大程度地节省了设备投资和占地面积。通过模拟实际网络运行环境,运行人员可以通过Ⅰ区、Ⅱ区、Ⅲ区工作站实现正反向隔离装置、纵向加密装置的调试训练。此外,由于VLAN划分导致IP地址段的增多,模拟环境较实际运行环境更为复杂,能够有效提升运行人员调试水平。

|

图 2 二次安全防护装置调试培训平台网络拓扑图 |

对搭建好的二次安全防护装置调试培训平台分别进行纵向加密认证装置和单向隔离装置的调试应用以检测平台的实用性。

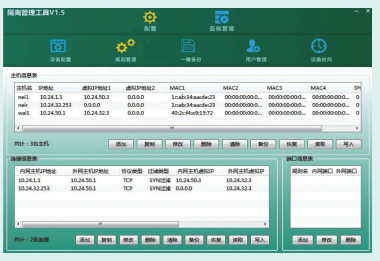

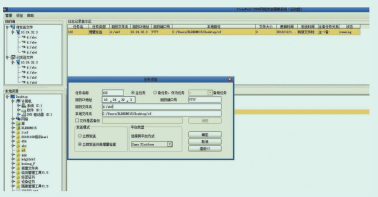

4.1 正向隔离装置配置将Ⅰ区正向隔离装置恢复出厂设置,确保设备接线无误,在Ⅰ区工作站的隔离管理工具中对隔离装置进行策略配置,分别配置Ⅰ区前置与Ⅰ区数据网接入区的策略、Ⅰ区正向隔离接入区与Ⅲ区前置的策略,主机IP和虚拟IP的策略配置如图 3所示。对基于VLAN划分的IP地址进行策略配置后,设置Ⅲ区接收端的目的地址及路径,如图 4所示。

|

图 3 隔离装置策略配置 |

|

图 4 接收端配置 |

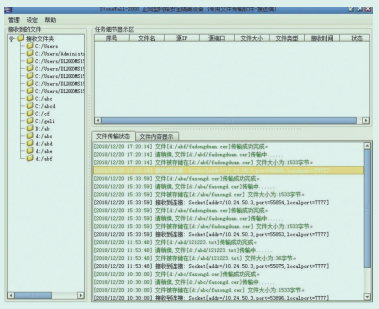

重启隔离设备,经Ⅲ区工作站的Stone⁃ Wall-2000隔离设备专用传输软件传输,测试文件由Ⅰ区源文件夹传输至Ⅲ区目标文件夹,测试文件传输成功,如图 5所示。

|

图 5 传输状态截图 |

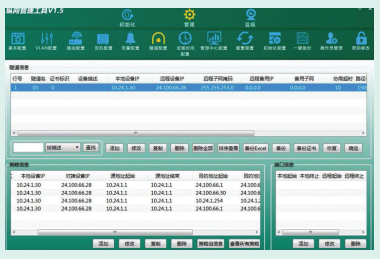

将Ⅰ区纵向加密装置恢复出厂设置,确保设备接线无误,在Ⅰ区工作站的纵向管理工具中对主站和厂站间的隧道信息及策略信息进行配置,需要输入源端纵密IP、源端起始地址、源端结束地址、源端端口、目的端纵密IP、目的端起始地址、目的端结束地址、目的端端口(如图 6所示),之后导入由省调专用纵密签发系统签发的纵密证书。厂站端完成相同操作后,通过监视模块可以查看到主站与厂站间的隧道密钥协商成功,表明两端的纵向加密隧道已建立。

|

图 6 纵密装置策略配置截图 |

基于调度主站二次安防装置常规网络拓扑结构设计二次安防装置调试培训平台,采用VLAN技术对Ⅰ区、Ⅱ区和Ⅲ区主交换机进行地址划分,减少了4台数据网接入交换机的配置,节省了设备投资和使用面积。正向隔离装置和纵向加密认证装置的调试应用结果表明,该培训平台的设计满足运行人员对二次安防装置调试的培训需求,验证了培训平台的可靠性和实用性。

| [1] |

杨贤, 冯加辉, 李朝晖, 等. 智能电站控制-维护-管理系统集成中的安全隔离技术[J]. 电网技术, 2012, 36(7): 269-274. |

| [2] |

曾玉, 马进霞, 张立平. 某电厂二次系统安全防护方案的设计与实现[J]. 电力系统保护与控制, 2009, 37(8): 72-78. DOI:10.3969/j.issn.1674-3415.2009.08.016 |

| [3] |

蒋剑伟, 杨汐, 唐云云. 三层交换机和路由器实现VLAN间通信的研究[J]. 网络与通信技术, 2018(19): 170-171. |

| [4] |

电力二次系统安全防护总体方案[EB/OL].(2018-11-17)[2019-09-20].http://ishare.iask.sina.com.cn/f/av7dLnVJUhk.html.

|

| [5] |

牟善科, 秦莹. 省级电力调度中心二次系统安全防护设计方案[J]. 电工技术, 2011(4): 17-19. DOI:10.3969/j.issn.1002-1388.2011.04.010 |

| [6] |

孙光懿. VLAN划分与跨设备路由在仿真器中的设计与实现[J]. 鄂州大学学报, 2017, 24(4): 104-109. |

2019, Vol. 37

2019, Vol. 37