随着信息时代的来临,网络安全愈发严峻,操作系统与应用程序的漏洞一直是困扰许多公司信息安全最严重的问题,要付出巨大的人力为系统修复漏洞。传统补丁无法在第一时间及时对漏洞进行修补,为黑客大规模的攻击提供了机会。现有的安全防护手段及技术能力无法很好地解决由未受支持的漏洞引起的巨大安全风险。

虚拟补丁技术是根据漏洞攻击特征通过外围方式发现和拦截对已有系统进行攻击的安全防御手段。在对漏洞进行永久补丁修复之前,其工作原理不是修改可执行程序,而是针对网络数据流的深层分析[1-2],在对流量和系统的实时监控过程中,通过深度包检测模块自动发现应用程序和操作系统中的漏洞,从而对系统中的已知漏洞进行防护。

内蒙古电力(集团)有限责任公司(以下简称内蒙古电力公司)各大业务系统已上线运行,系统运行中出现的漏洞无法直接进行补丁修补,需要在测试环境中验证补丁的兼容性,而目前还不能按照现有条件搭建测试环境。针对以上问题,内蒙古电力公司提出在电力数据中心机房部署虚拟补丁防护系统,对电力信息服务器进行安全防护。

1 服务器补丁防护发展现状目前,内蒙古电力公司数据中心机房共部署500多台服务器,服务器及应用程序存在大量的安全漏洞,为黑客提供了入侵机会,即使厂商不断推出修复补丁,也无法及时完成漏洞修复。漏洞修复不仅需要大量的时间和人力,而且在漏洞修复的过程中可能会出现计算机死机、蓝屏等兼容性问题,导致业务中断,使系统无法正常运行。由于内蒙古电力的行业特性,在工作时间不能中断业务,因此系统运维人员必须在非工作时间进行漏洞修补工作。

根据当前安全威胁形势和同行业应用经验,将内蒙古电力信息系统漏洞存在的安全风险总结为以下几点。

(1)需要花费数周或数月的时间测试补丁的兼容性;

(2)需要验证补丁是否与第三方软件造成冲突;

(3)漏洞被公布但是厂家未提供补丁,可能会受到零日攻击;

(4)如果服务器安装补丁后重新启动,会造成业务中断;

(5)系统或应用程序厂商已经停止提供补丁,使得新出现的系统漏洞无法得到厂家的安全补丁修复。

鉴于以上分析,迫切需要一种新的漏洞安全解决方案,以应对由于系统漏洞而引发的安全风险,从而提高电力服务器的安全防护水平。

2 虚拟补丁技术特点及优势 2.1 虚拟补丁技术虚拟补丁是通过检测网络数据包、监控应用层协议发现传输的数据包中包含的漏洞特征和漏洞攻击行为,在匹配到对应规则后对数据包进行阻断、放行、通知等操作,最终实现漏洞防护。

虚拟补丁技术对漏洞的修复更简捷、更及时,虽不能彻底解决系统漏洞问题,但它为彻底修复漏洞赢得了时间,也使在某些特殊情况下无法进行的修复有了轻便的解决方案[3]。

虚拟补丁防护系统已逐渐被安全厂商用作处理零日攻击的手段,IBM公司早在2010年就已经将虚拟补丁技术用于入侵防御解决方案IPS4.1中[4]。

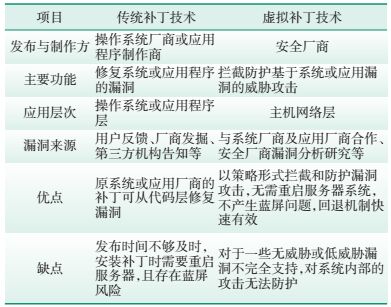

2.2 虚拟补丁与传统补丁的区别虚拟补丁与传统补丁的区别如表 1所示。与传统的补丁技术相比,虚拟补丁还具有以下优势。

| 表 1 虚拟补丁与传统补丁的区别 |

(1)在已知漏洞公布的数小时内虚拟补丁可立即提供防护。

(2)可以按照既定的流程测试并及时部署软件修补程序,防止系统已知漏洞遭到攻击。

(3)根据主机导向规则检查并净化网络数据,可有效修正或拦截可能攻击漏洞的应用程序,部署或卸除规则完全不影响核心作业系统。因此,如果系统出现任何问题,只要关闭规则即可。

(4)老旧的应用程序或系统已经不再提供可以修补的补丁,但虚拟补丁可以对原系统或程序厂商不再支持的操作系统和应用程序提供有效的补丁保护,可以继续延长旧系统的使用年限,节省升级改造成本。

(5)虚假补丁可以有效解决更新打补丁而造成的蓝屏、业务中断等现象,从而降低运维风险。使用虚拟补丁不需要提前安排停机时间,还可以保证应用程序免受漏洞的威胁。

3 虚拟补丁防护系统设计思路 3.1 预定目标在“十三五”期间,内蒙古电力信息系统依托内蒙古电力公司信息化建设的总体要求,以总体架构为规划依据和实施基础,科学有序地组织开展信息化建设。据此,确定虚拟补丁防护系统安装后预实现的目标如下:

(1)利用主机入侵防御系统(HIPS)规则抵挡已知漏洞;

(2)利用行为分析与自学能力阻止新威胁;

(3)利用先进的成熟恶意软件防护系统防止漏洞被利用;

(4)根据名称、路径或证书来判断是否允许应用程序运行;

(5)系统锁定功能模块可通过防止执行任何新的应用程序来加固最终用户系统。

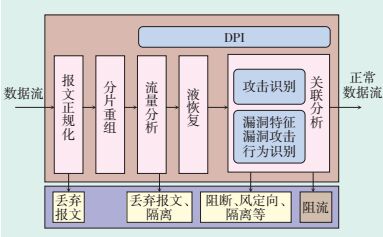

3.2 系统漏洞处理方式通过扫描进入主机的数据包特征严格检测其是否具有攻击性[5](检测流程如图 1所示),检测后的响应时间是实时的。如果数据包具有攻击性,则通过虚拟补丁可持续对操作系统或应用程序的漏洞进行防护,利用网络数据深度包的检测模块自动发现应用程序和操作系统中的漏洞,保护其免受攻击。虚拟补丁防护系统还可以整合各操作系统或应用程序厂商第一时间发布的补丁通知。目前全球漏洞防护和补丁统计均由权威的漏洞组织进行发布。另外,虚拟补丁还可以对系统中的已知漏洞进行防护。

|

图 1 数据流入站检测流程示意图 |

虚拟补丁防护系统的安装以服务器布置为基础,待服务器运行稳定后,进行服务器客户端的布置,在服务器全部布置完成后进行试运行和策略下发,以保证服务器系统和业务系统的正常运行。

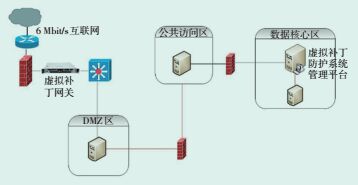

4.1 系统部署虚拟补丁防护系统硬件主要包括1台网关(H3C SecPath T1050)和1台虚拟补丁防护系统管理服务器(H3C UIS R190 G2),其部署情况如下。

(1)虚拟补丁网关部署在DMZ区26M线路防火墙与核心交换机中间(见图 2所示),以实现网络层虚拟补丁的安全防护。虚拟补丁网关为串行设备,在部署过程中需要断开DMZ区网络,设备本身自带Bypass卡,如今后发生设备或系统损坏,不会影响网络的正常访问。

|

图 2 虚拟补丁机房部署拓扑图 |

(2)虚拟补丁防护系统管理平台(即服务器)部署在核心数据区。虚拟补丁防护系统客户端部署在核心数据区服务器、DMZ区服务器、公共服务区服务器上(见图 2所示),通过4118端口单向通信完成客户端的虚拟补丁库更新、事件日志上传[6-8]。

4.2 试运行系统按计划完成部署后,进行加电测试、试运行测试。测试结果显示,网关和服务器CPU、内存、负载均衡功能及应用优化等各项技术指标配置正确,符合技术要求[9-12]。

4.3 系统特点虚拟补丁防护系统客户端在各服务器中部署时不会影响各业务系统,部署完成后也不需要重启计算机。虚拟补丁网关和管理服务器都可以通过互联网下载更新包、通过离线更新工具进行自动更新。

5 结语在内蒙古电力公司数据中心机房服务器上部署虚拟补丁防护系统后,不仅可以利用主机入侵防御系统抵挡漏洞并阻止新威胁,使管理员摆脱之前补丁管理的困境,而且可以在不影响应用程序和其相关数据库的情况下为应用程序安装补丁,从而降低服务器设备遭受攻击的风险,起到积极的防护作用。同时,虚拟补丁防护系统的安装部署也在一定程度上降低了内蒙古电力公司各信息系统的运行风险,提升了各信息系统的使用年限,从而降低了IT运维的成本。

| [1] | 孙红娜. 虚拟补丁消除"零日攻击"[J]. 网管员世界, 2012(8): 17. |

| [2] | 王世伟, 曹磊, 罗天雨. 再论信息安全、网络安全、网络空间安全[J]. 中国图书馆学报, 2016(5): 6–30. |

| [3] | 麦兴宾. 虚拟补丁技术在生产环境中的应用研究[J]. 网络安全技术与应用, 2016(11): 143–145. DOI:10.3969/j.issn.1009-6833.2016.11.090 |

| [4] | 吴翔毅. 零日攻击的主动防范策略[J]. 泉州师范学院学报, 2009(4): 13–16. |

| [5] | 辛锐, 吴军英. 刍议虚拟补丁技术[J]. 电子技术与软件工程, 2016, 16: 208–210. |

| [6] | 董明武. 揭开虚拟补丁的神秘面纱[J]. 网管员世界, 2007(8): 73–74. |

| [7] | 刘剑, 苏璞睿, 杨珉, 等. 软件与网络安全研究综述[J]. 软件学报, 2017(7): 1–25. |

| [8] | 意台巴古力. 吴思满江. 分析计算机网络安全的主要隐患及管理方法[J]. 电子测试, 2016(9): 78-79. http://kns.cnki.net/KCMS/detail/detail.aspx?filename=wdzc201609035&dbname=CJFD&dbcode=CJFQ |

| [9] | 熊芳芳. 浅谈计算机网络安全问题及其对策[J]. 电子世界, 2012(22): 141–142. |

| [10] | 熊杨光, 李菲菲, 杨洋. 浅析计算机网络安全防范措施[J]. 科技信息, 2011(29): 80, 103. |

| [11] | 于志伟. 计算机病毒及防范措施[J]. 电子技术与软件工程, 2017(18): 224. |

| [12] | 彭骞, 党引, 李斌. 基于大数据技术的服务器日志采集分析方法[J]. 电力大数据, 2017, 20(8): 54–57. |

2017, Vol. 35

2017, Vol. 35