在航行过程中,船舶的操控指令以及与地面站之间的联系均是通过无线传感网络实现的,但船舶指令较为复杂,增加船舶网络传输链路的传送难度,导致船舶通信网络内承载的信息流量较为复杂[1],使船舶通信网络在应用过程中容易出现丢包、信息堵塞情况,此时船舶通信网络的损耗和延迟数值均较高,降低了船舶通信网络的通信服务质量。面对这种情况,很多学者设计了船舶通信网络信号数学模型。程天相等[2]建立了电场通信传输模型,该模型依据船舶水下通信特点,建立通信传输模型,利用该模型改变船舶通信网络信号频率、修改通信距离和接收端距离参数后,实现船舶通信网络信号传输。佘维等[3]提出区块链隐蔽通信模型,该通信模型针对船舶通信网络的通信安全性,利用隐藏敏感文档方法和对发送者身份进行验证的方法,保障船舶通信网络信号的传输安全。以上2种模型虽然均可实现船舶网络信号传输,但在实际应用中依然存在较大的传输延迟,导致2种模型应用效果不佳。数据挖掘算法是从海量的数据内寻找有用信息的过程,在统计、数据分析、模式识别等领域应用较为广泛。将数据挖掘算法应用到船舶通信网络信号传输过程中,提升其传输速率,降低网络节点损耗,为此构建基于数据挖掘的船舶通信网络信号传输数学模型,提升船舶通信网络应用效果。

1 船舶通信网络信号传输数学模型 1.1 船舶通信网络采集信号强度指纹在船舶通信网络内,将AP(无线网络接入点)覆盖的区域划分为网格,将每个网格看做基准点

| $ {R_{{F_P}}} = \frac{1}{N}\sum\limits_{i = 1}^N {{R_{{S_{{P_i}}}}}}。$ | (1) |

式中:

船舶通信网络信号在传输过程中,网络节点发送数据包的阶段分为侦听、接收、发送、数据处理和等待几个阶段,由于船舶通信网络在信号侦听和接收阶段并没有实际接收船舶通信的信号数据,在该过程中几乎无能耗[4],因此将2个阶段划分为1个阶段。船舶通信网络信号在侦听、接收发送、处理和等待阶段后形成一个完整的信号接收周期,计算该完整信号接收周期内船舶通信网络的能耗。

| $ \begin{split} &{E_{TX}}({G_{Trans}},{G_{CON}},M) = M \times V \times {R_{{F_P}}} \times \left[ {I_{TX}}{G_{TX}} +\right.\\ &\left. {I_{CON}}{G_{CON}} + {I_{RX}}({G_{Trans}} - {G_{TX}} - {G_{CON}}) \right]。\end{split} $ | (2) |

式中:

| $ \begin{gathered} {E_{RX}}({G_{Trans}},{G_{CON1}},M) = M \times V \times \\ \left\{ \begin{gathered} n({I_{ACK}}{G_{ACK}} + {I_{CON1}}{G_{CON1}}) + \\ {I_{RX1}}\left[ {{G_{Trans}} - n({G_{ACK}} + {G_{CON1}})} \right] \\ \end{gathered} \right\}。\\ \end{gathered} $ | (3) |

式中:

经过上述过程,获得船舶通信网络信号传输过程中网络节点能耗。

1.3 基于博弈论的最优通信链路选择依据船舶通信网络信号传输过程中网络节点能耗和博弈论理论,选择船舶通信网络信号传输的最优通信链路,其详细过程如下:

船舶通信网络信号传输时,其子节点数量越多[5],则通信的负荷也越大,网络的能耗也就越大。考虑该因素,令节点

| $ \tau (i,j) = \frac{{\sigma {E_i}}}{{{E_j}}} - \frac{{(1 - \sigma ){F_{i,j}}}}{{{{\bar F}_{i,j}}}} - \eta {U_{(i,Sink)}} - \frac{{\rho {B_i}}}{{{{\bar B}_{(i,nei)}}}}。$ | (4) |

式中:

计算节点

| $ {F_{(i,j)}} = \varepsilon {({10^{ - (\lambda - 37)/40}})^4} 。$ | (5) |

式中,

以式(4)和式(5)结果为基础,选择最优通信链路博弈步骤如下:

步骤1 令船舶通信网络Sink节点进入侦听状态,并以该Sink节点的最大传输半径连接网络信息帧。

步骤2 进行第一轮博弈,Sink节点收到信息帧后,计算船舶通信网络内节点效益,并依据预设阈值选择部分节点进行应答后[6],参与应答的节点继续进入侦听模式,而无应答节点则继续接收当前网络强度信号指纹数据并封装后持续广播。

步骤3 对于已经获取到Sink节点路径的船舶通信网络节点,依据其连接请求信息帧将其划分为2组,其中高于Sink节点强度指纹为一组,低于Sink节点强度指纹为一组,将低于Sink节点强度指纹的节点组作为参与博弈节点[7],将当前网络节点重复Sink节点过程后得到该节点通信路径。

步骤4 设置节点博弈周期,重复上述步骤后,即可得到船舶通信网络信号的传输节点路径,该路径为最佳通信链路。

1.4 数据挖掘算法的网络信号传输数学模型构建依据船舶通信网络信号传输最佳通信链路,结合数据挖掘算法中的卷积神经网络,建立网络信号传输数学模型。该模型结构如图1所示。网络信号传输数学模型由发送端、信道和接收端组成,其中发送端和接收端均具有3层一维卷积层,负责将船舶通信网络信号编码成若干个连续时间样本,通过信道发送后,接收端一维卷积层负责对信号编码进行重构译码,将其恢复成原始信号,实现船舶通信网络信号的传输。

|

图 1 网络信号传输数学模型结构 Fig. 1 Mathematical model structure of network signal transmission |

| $ Y = HD + Q 。$ | (6) |

式中:Q为加性高斯白噪声矩阵;D为归一化后的船舶通信网络信号时空编码。

船舶通信网络信号在传输时,利用数据挖掘算法中的卷积神经网络建立一维卷积层,则船舶通信网络的源信号

| $ S' = g(Y) 。$ | (7) |

式中:

船舶通信网络信号经过式(6)传输,并利用式(7)进行译码后,可实现船舶通信网络信号传输。

2 结果与分析以某大型船舶作为实验对象,该船舶传感网络节点为正六边形部署方式,节点间距为25 m。利用本模型为该船舶提供网络通信传输功能,验证本文方法应用效果。

利用本文模型传输9条船舶操作指令,验证本文模型信号的传输能力,为使实验结果更加充分同时使用文献[2-3]模型展开测试,测试结果如表1所示。分析可知,本文模型传输9条船舶控制指令信号时,9条船舶控制指令信号均成功传输,且传输该9条船舶控制指令耗时均低于文献[2]模型和文献[3]模型。上述结果说明,本文模型具备较强的船舶通信网络信号传输能力,应用效果较为显著。

|

|

表 1 船舶操作指令通信测试结果 Tab.1 Communication test results of ship operation instructions |

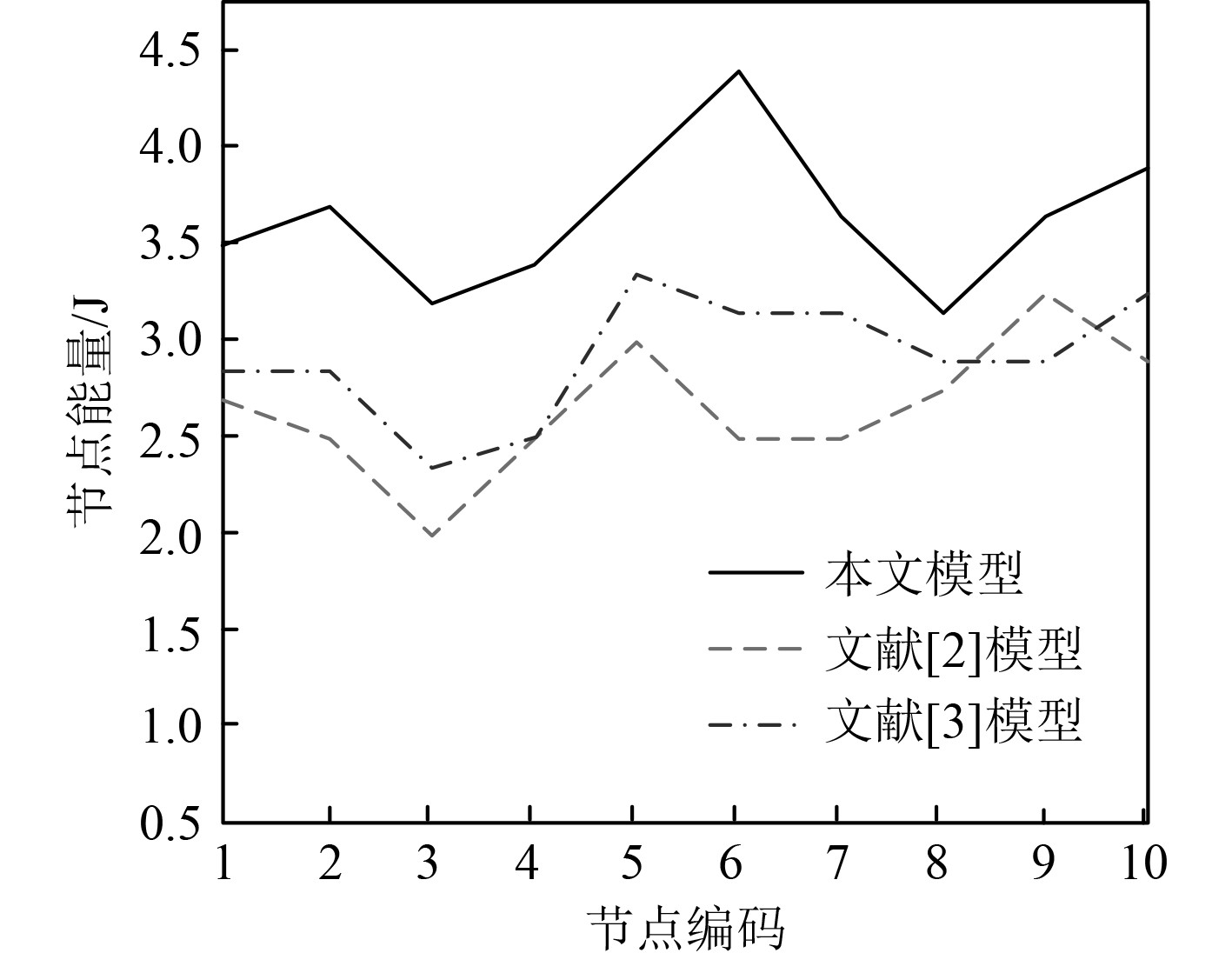

以10个网络节点作为实验对象,以船舶通信网络节点剩余能量作为衡量指标,测试本文模型进行信号传输后,其节点剩余能量,结果如图2所示。分析可知,在3种模型中,本文模型在传输船舶通信网络信号后,其网络节点剩余能量数值最高。该结果说明,本文模型传输船舶通信网络信号能耗较低,通信性能较好。

|

图 2 通信传输节点能量 Fig. 2 Energy of communication transmission nodes |

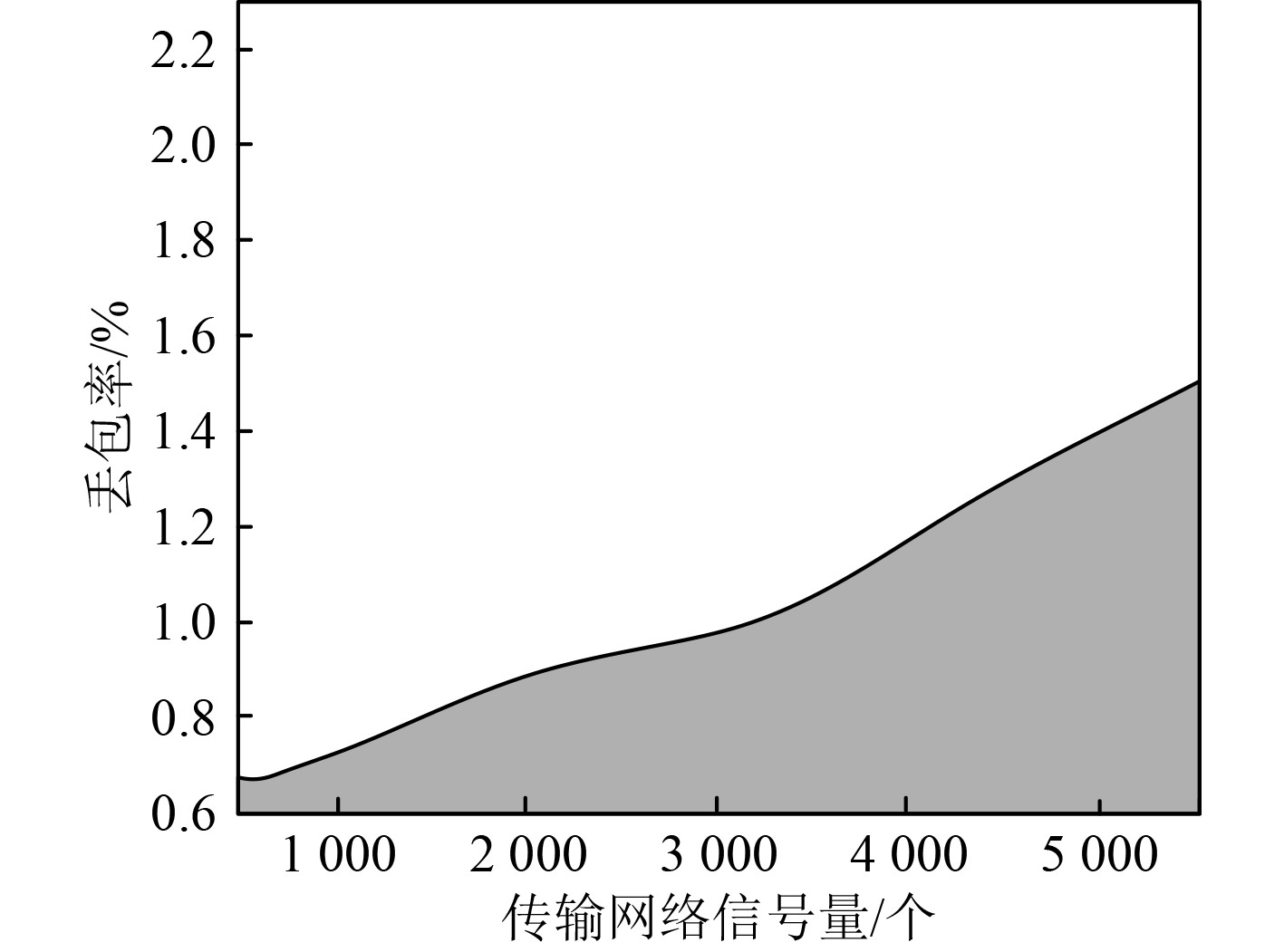

以通信传输时的丢包率作为衡量指标,测试本文模型在进行船舶通信网络信号传输数量不同时,其丢包率变化情况,同时设置最高丢包率不得高于2%,测试结果如图3所示。分析可知,本文模型在传输船舶通信网络信号时,其丢包率随着传输网络信号量的增加而增加,但增加幅度较小。在传输网络信号量为5500个时,本文模型传输船舶通信网络信号时的丢包率仅为1.5%左右,低于丢包率限值。上述结果说明,本文模型传输船舶通信网络信号丢包率数值较小,传输船舶通信信号安全性较强。

|

图 3 船舶通信网络信号传输丢包率 Fig. 3 Packet loss rate of signal transmission in ship communication network |

本文研究基于数据挖掘的船舶通信网络信号传输数学模型,该模型利用数据挖掘算法中的卷积神经网络算法组成网络信号传输数学模型发送端和接收端一维卷积层,通过一维卷积层对船舶通信网络信号进行编码和译码,最终实现信号的传输。经实验验证,本文模型具备较强的通信网络信号传输能力,应用效果较为显著。

| [1] |

郭旭飞. 固体火箭发动机多层结构超声信号传输的数学模型[J]. 弹箭与制导学报, 2022, 42(1): 38-41,48. GUO Xu-fei. mathematical model of ultrasonic signal transmission in solid rocket motor multilayer structure[J]. Journal of Projectiles, Rockets, Missiles and Guidance, 2022, 42(1): 38-41,48. |

| [2] |

程天相, 王剑平, 金建辉. 水下极板电场通信传输模型研究[J]. 重庆邮电大学学报(自然科学版), 2023, 35(1): 31-39. CHENG Tian-xiang, WANG Jian-ping, JIN Jian-hui. Study on electric field communication transmission model of underwater polar plate[J]. Journal of Chongqing University of Posts and Telecommunications (Natural Science Edition), 2023, 35(1): 31-39. |

| [3] |

佘维, 霍丽娟, 刘炜, 等. 一种可隐藏敏感文档和发送者身份的区块链隐蔽通信模型[J]. 电子学报, 2022, 50(4): 1002-1013. SHE Wei, HUO Li-juan, LIU Wei, et al. A blockchain-based covert communication model for hiding sensitive documents and sender identity[J]. Acta Electronica Sinica, 2022, 50(4): 1002-1013. |

| [4] |

胡金锁, 周国印, 张迎, 等. 联合战术通信网络中的无线协同传输技术[J]. 兵工学报, 2022, 43(10): 2649-2656. HU Jin-suo, ZHOU Guo-yin, ZHANG Ying, et al. Wireless cooperative transmission in joint tactical communication network[J]. Acta Armamentarii, 2022, 43(10): 2649-2656. |

| [5] |

江沸菠, 彭于波, 董莉. 面向6G的深度图像语义通信模型[J]. 通信学报, 2023, 44(3): 198-208. JIANG Fei-bo, PENG Yu-bo, DONG Li. Deep image semantic communication model for 6G[J]. Journal on Communications, 2023, 44(3): 198-208. |

| [6] |

李明时, 马跃, 尹震宇, 等. 一种多重冗余的工业物联网智能产线安全通信模型设计[J]. 小型微型计算机系统, 2021, 42(3): 621-626. LI Ming-shi, MA Yue, YIN Zhen-yu, et al. Design of a multi-redundant secure communication model for intelligent production line of industrial Internet of Things[J]. Journal of Chinese Computer Systems, 2021, 42(3): 621-626. |

| [7] |

王浩同, 刘白林, 刘智平, 等. 基于区块链的无人机集群抗干扰通信模型[J]. 火力与指挥控制, 2022, 47(1): 72-79. WANG Hao-tong, LIU Bai-lin, LIU Zhi-ping, et al. Anti-interference communication model of drone cluster based on blockchain[J]. Fire Control & Command Control, 2022, 47(1): 72-79. |

2023, Vol. 45

2023, Vol. 45