2. 景德镇学院 信息工程学院,江西 景德镇 333000

2. School of Information Engineering, Jingdezhen University, Jingdezhen 333000, China

船舶数字通信是指船舶之间或船舶与岸上通信站之间,使用数字信号传输信息,包括语音通信、数据传输和图像传输等。船舶数字通信可以通过卫星通信、无线电通信、光纤通信等多种技术实现,提高了船舶通信的质量和速率,方便了船舶的通信需求。为了提高船舶数字通信的安全性,本文重点研究船舶数字通信的分布式入侵防御系统的构建。

船舶数字通信的分布式入侵防御系统的意义包括:

1)提高船舶网络安全性。船舶数字通信系统面临着各种网络安全威胁,如黑客攻击、病毒感染等。构建分布式入侵防御系统可以有效地监测和阻止这些威胁,保护船舶网络的安全。

2)防止信息泄露。船舶数字通信中可能包含敏感信息,如航线、货物信息等。构建分布式入侵防御系统可以防止黑客入侵并窃取这些信息,保护船舶的商业机密和隐私。

3)提高网络可用性。入侵事件可能导致船舶网络瘫痪,影响船舶的正常运行和通信。分布式入侵防御系统可以及时发现并阻止入侵行为,保障船舶网络的可用性和稳定性。

4)实时监控和响应。分布式入侵防御系统可以实时监控船舶通信网络的安全状态,并对异常行为进行快速响应。这有助于及时发现和应对入侵事件,减少安全漏洞的利用时间,降低损失。

5)提高船舶网络管理效率。分布式入侵防御系统可以集中管理和监控船舶网络的安全,减少人工干预和管理成本。同时,系统可以自动处理一些常见的安全事件,提高网络管理效率。

本文分别从船舶数字通信的分布式入侵防御系统的信息加密技术、数据库技术、安全通信技术等进行研究。

1 船舶通信入侵防御系统的研究与发展现状船舶通信入侵防御系统是一种主动的入侵检测系统,在病毒与异常通信行为侦测之外,系统还具有通信响应与管理的能力,图1为经典的通信入侵防御系统的原理图。

|

图 1 通信入侵防御系统的工作原理图 Fig. 1 Schematic diagram of communication intrusion prevention system |

通信领域的入侵防御系统从原理上可以分为基于主机的入侵防御系统和基于网络的入侵防御系统。

1)基于主机的入侵防御系统

基于主机的入侵防御系统(HIDS)是一种安装在主机上的防御软件,用于监测和检测主机上的异常活动和入侵行为。HIDS通过监视主机上的系统日志、文件完整性、进程活动、网络连接等信息,识别潜在的入侵行为。HIDS具有以下特点:

①个性化。HIDS可以根据主机的特定配置和需求进行个性化配置,以适应不同环境和需求。

②实时监测。HIDS能够实时监测主机上的活动,并及时发出警报或采取相应的防御措施。

③本地分析。HIDS在主机上进行日志和活动分析,可以更准确地检测和识别入侵行为,减少误报率。

2)基于网络的入侵防御系统

基于网络的入侵防御系统(NIDS)是一种安装在网络中的设备或软件,用于监测和检测网络流量中的异常活动和入侵行为。NIDS通过监视网络流量、分析网络协议和识别攻击特征,发现和阻止潜在的入侵行为。NIDS具有以下特点:

① 网络范围。NIDS可以监测整个网络流量,含进出网络的数据包和内部流量,以便及时发现入侵行为。

② 实时监测。NIDS能够实时监测网络流量,并及时发出警报或采取相应的防御措施。

③ 集中管理。NIDS可以集中管理和分析网络流量数据,提供全局的入侵检测和防御策略。

④ 网络分析。NIDS通过分析网络流量和协议,可以更准确地检测和识别入侵行为,减少误报率。

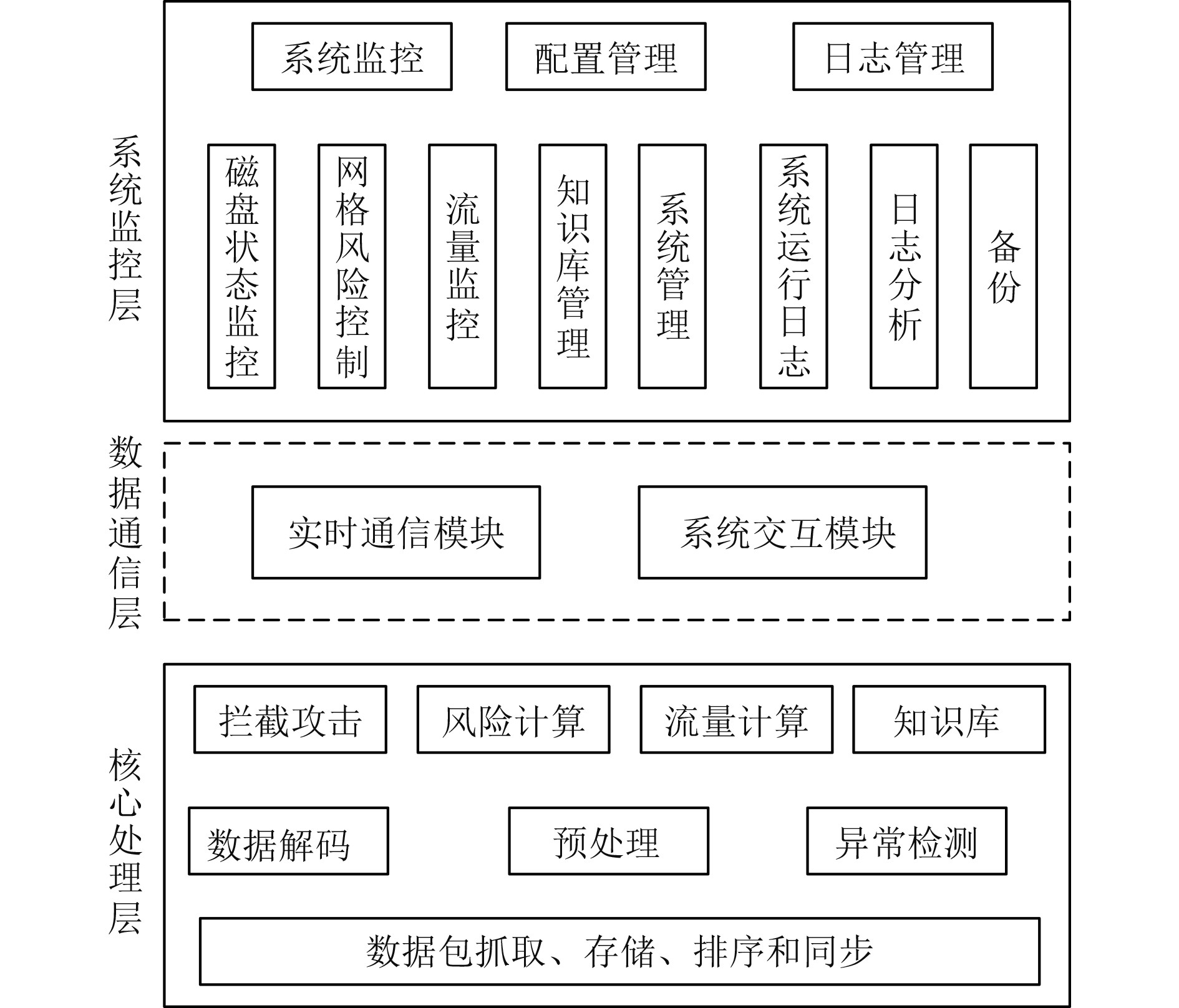

2 船舶数字通信分布式入侵防御系统设计 2.1 整体方案在建立船舶数字通信分布式入侵防御系统时,将基于主机的防御技术与基于网络的防御技术相结合,从数据层面、控制层面和管理层面进行系统的搭建,其功能原理如图2所示。

|

图 2 数字通信分布式入侵防御系统原理图 Fig. 2 Schematic diagram of digital communication distributed intrusion prevention system |

1)系统监控层

船舶数字通信分布式入侵防御系统的系统监控层是提供系统控制与制定安全策略的中心,执行的任务包括磁盘状态监控、流量监控、知识库管理、系统管理、系统工作日志的采集和分析等。系统监控层是入侵防御系统的上层模块,负责整体的监督与管理。

2)数据通信层

数据通信层主要由实时通信和系统交互功能单元组成,在整个入侵防御系统中发挥承上启下的作用。一方面,数据通信层是核心处理层与监控层之间的数据链路,系统处理层的指令与反馈信号发送至监控层;另一方面,系统监控层用户的操作指令通过通信模块发送至核心处理层。

3)核心处理层

核心处理层是入侵防御系统的关键部件,实现的功能包括攻击拦截、风险计算、数据解码、异常检测、数据包抓取、存储、排序和同步等。核心处理层的运行质量直接关系到防御系统功能实现。核心处理层由软件程序和硬件电路组成,命令执行流程包括命令接收、命令解析、命令处理和发送至处理器。

2.2 基于IEEE 802.11i协议的安全加密技术船舶数字通信分布式入侵防御系统的信息安全有重要意义,针对这一问题,引入基于IEEE 802.11i协议的数据加密机制[1]。

基于IEEE 802.11i协议的数据加密机制是一种用于保护无线局域网(WLAN)通信安全的协议。该协议定义了一种称为Wi-Fi Protected Access 2(WPA2)的安全标准,它是IEEE 802.11i的一部分。WPA2使用了2种加密算法来保护数据的机密性:

1)高级加密标准(AES)。这是一种对称密钥加密算法,使用128位密钥对数据进行加密。AES是目前被广泛使用的最安全和最强大的加密算法之一。

2)TKIP加密标准。这是一种对称密钥加密算法,用于向后兼容旧的WPA标准,TKIP通过对每个数据包使用不同的加密密钥增加安全性,并使用消息完整性检查(MIC)防止数据包被篡改。

除了数据加密外,WPA2还提供了一些其他的通信数据安全功能:

1)Pre-Shared Key(PSK)。这是一种使用预先共享的密钥进行身份验证的方法。用户在连接到WLAN时需要输入一个预先共享的密钥,以验证其身份。

2)802.1X认证。这是一种使用远程认证服务器进行身份验证的方法。用户需要提供有效的用户名和密码,以便服务器验证其身份。

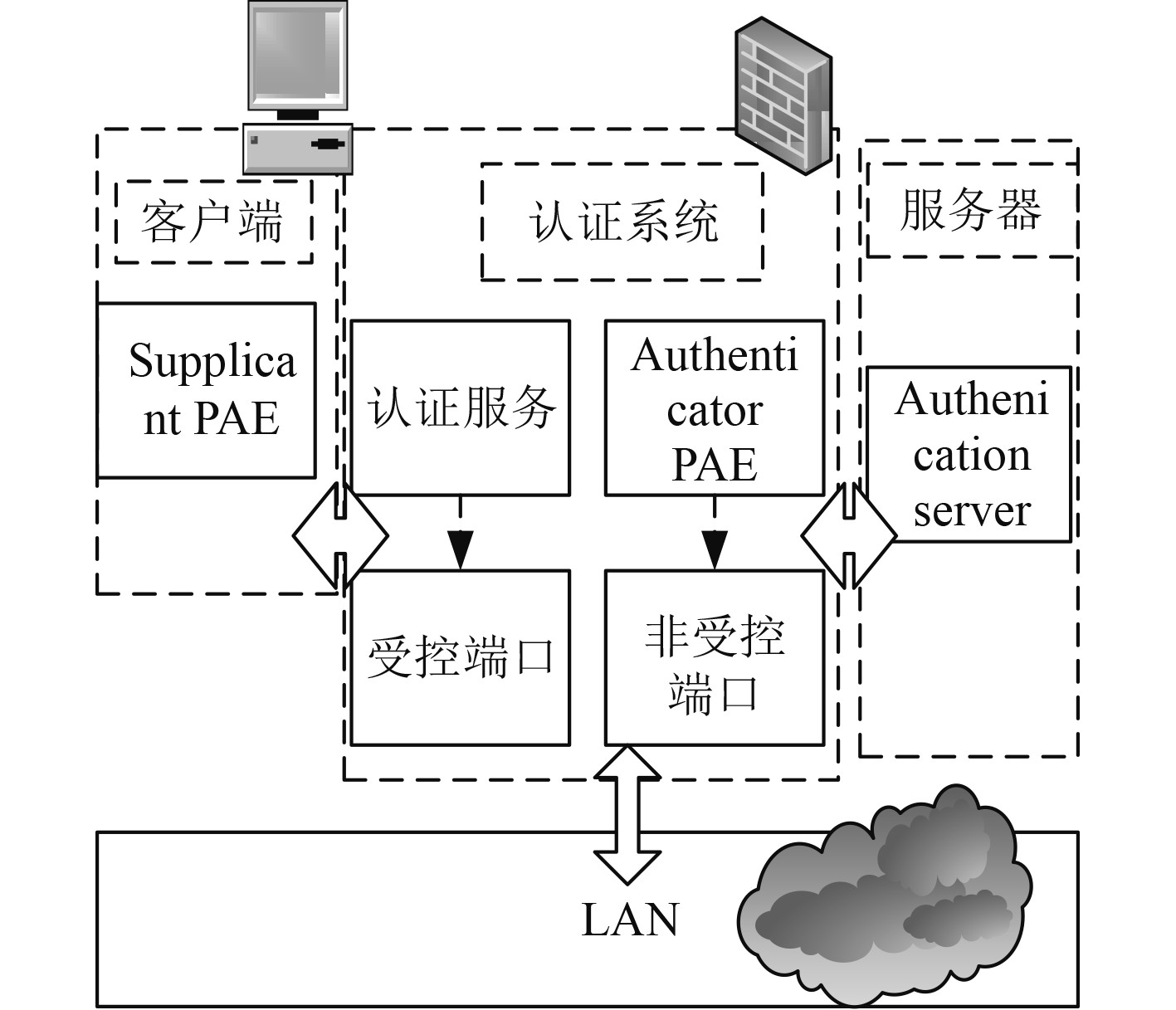

总的来说,基于IEEE 802.11i协议的数据加密机制提供了强大的数据保护功能,可以保护WLAN通信免受未经授权的访问和窃听。本文基于IEEE 802.11i的安全机制,设计了数字通信的安全模块,该模块包括客户端、认证系统和服务器3部分,原理图3所示。

|

图 3 基于IEEE 802.11i的数字通信安全模块 Fig. 3 Digital communication security module based on IEEE 802.11i |

船舶数字通信网络中的数据类型包括过程数据、消息数据、监视数据、流数据等,针对数字通信的分布式入侵防御系统,本文使用一种TRDP通信协议,TRDP通信协议主要应用于实时数据通信领域。它可以提供可靠的实时数据传输,确保系统的实时性和可靠性。

TRDP通信协议是一种用于实时数据通信的协议。它是基于时间触发的,可以确保数据在特定的时间点进行传输,以满足实时性的要求。TRDP协议的特点包括:

1)时间触发。TRDP协议使用时间触发机制,数据传输在预定的时间点进行,以确保实时性和可靠性。

2)数据可靠性。TRDP协议使用重传机制来确保数据的可靠传输。如果数据传输失败,协议会自动进行重传,直到数据被成功接收。

3)灵活性。TRDP协议支持多种数据传输模式,包括单播、多播和广播,可以适应不同的通信需求。

4)数据安全性。TRDP协议支持数据加密和认证机制,以保证数据的安全性和完整性[2]。

5)实时性。TRDP协议能够提供精确的数据传输时间,以满足实时数据通信的要求。TRDP通信协议的拓扑原理如图4所示。它向下兼容TCP、UDP协议,包括各类API配置接口和API应用层接口,针对过程数据和消息数据有专门的控制逻辑。

|

图 4 TRDP通信协议的拓扑原理图 Fig. 4 Range curve fitting diagram of high frequency ground wave radar |

1)过程数据API

过程数据API是用于获取和操作系统中正在运行的进程和线程的数据接口,它可以提供入侵防御系统进程的状态、CPU使用率、内存使用情况、线程列表等信息。通过过程数据API,开发人员可以监控和管理系统中的进程和线程,以便进行性能优化、资源管理和故障排查等操作。

2)消息数据API[3]

消息数据API是入侵防御系统中用于发送和接收消息的接口。它可以实现进程间通信(IPC)和线程间通信(ITC),使不同的进程或线程之间可以通过消息进行数据交换和协作。通过消息数据API,入侵防御系统的用户可以实现进程间的数据共享、任务调度和同步等功能,从而构建复杂的分布式系统和并发应用,提高入侵防御系统的综合性能。

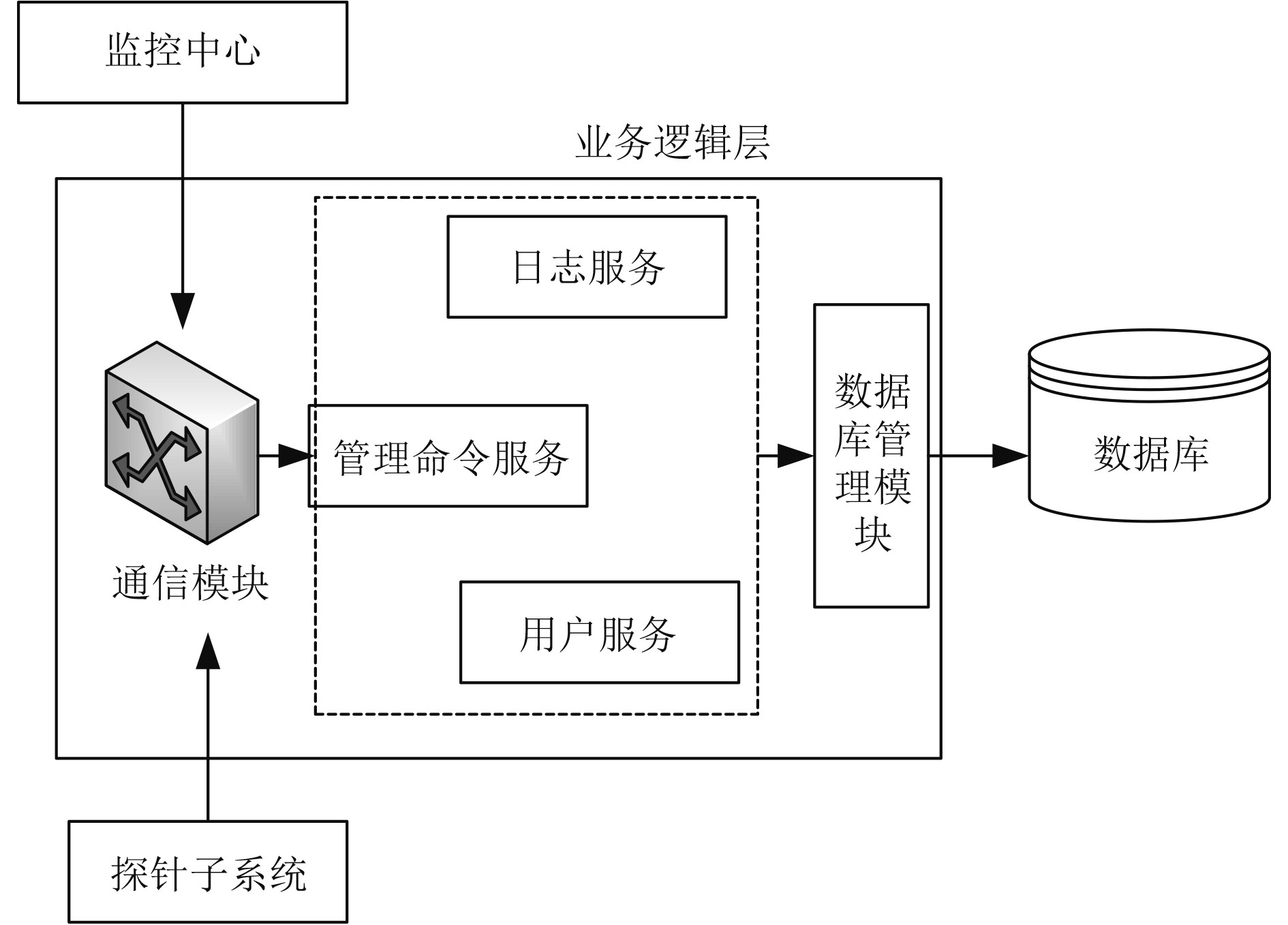

2.4 船舶数字通信分布式防御系统的业务逻辑层设计业务逻辑层对于分布式入侵防御系统的性能有重要影响。在搭建入侵防御系统的业务逻辑层时,重点构建了数据库管理模块、日志服务模块、管理命令服务模块、通信模块和用户服务模块等,如图5所示。

|

图 5 入侵防御系统的业务逻辑层原理图 Fig. 5 Business logic layer schematic diagram of intrusion prevention system |

1)数据库管理模块

分布式入侵防御系统的数据库中存储大量的通信数据、命令数据,数据库管理模块的功能是对数据库进行交互,能够将探针产生的异常信息、操作指令等进行存储和管理,对数据库进行统筹监控。

2)日志服务模块

通信日志文件种类和数量众多,日志服务模块可以实现对通信日志的解析、处理和收集功能,并按照规定对日志进行查询。

3)管理命令服务模块

该模块主要功能是进行管理指令的解析、查询、转发,保障系统运行的流畅度。

4)网络通信模块和用户服务模块

网络通信模块负责入侵防御系统与监控中心的数据传输,用户服务模块可以实现系统用户信息的管理和维护[4]。

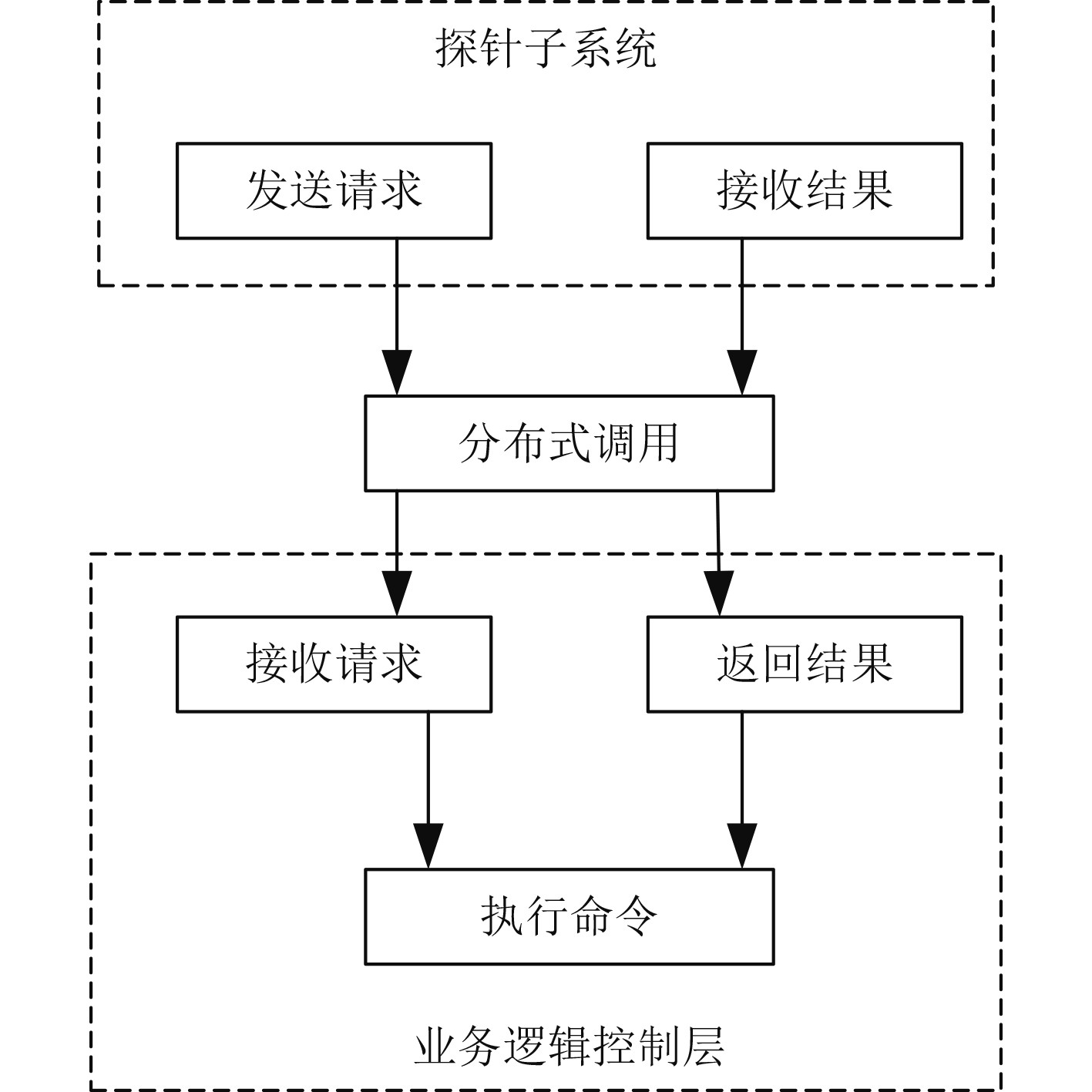

数字通信入侵防御系统采用分布式处理机制,流程如图6所示。探针子系统通过分布式调用来实现请求的发送和结果的接收,以此提高系统的防御效率。

|

图 6 数字通信入侵防御系统采用分布式处理机制 Fig. 6 The digital communication intrusion prevention system adopts a distributed processing mechanism |

为了提高船舶数字通信的安全性,本文研究数字通信分布式入侵防御系统,详细介绍了该分布式入侵防御系统的构成原理。该系统通过基于IEEE 802.11i协议的安全加密技术和TRDP通信协议,能够实现船舶数字通信过程的入侵行为监测、数据加密、分布式处理等功能。

| [1] |

李文彪. 分布式自动化网络主动入侵防御技术研究[J]. 自动化与仪器仪表, 2019(4): 159-162. LI Wen-biao. Research on active intrusion prevention technology of distributed automation network[J]. Automation and Instrumentation, 2019(4): 159-162. |

| [2] |

邵海霞, 张新华, 丁金金等. 对直扩/跳频混合扩频系统抗干扰能力的研究[J]. 科技信息, 2009(31): 888+950. SHAO Hai-xia, ZHANG Xin-hua, DING Jin-jin, et al. Research on anti-interference ability of direct spread/hopping hybrid spread spectrum system[J]. Science and Technology Information, 2009(31): 888+950. |

| [3] |

弥晨, 雷军高. 潜艇通信侦测与防御探讨[J]. 情报指挥控制系统与仿真技术, 2004(4): 62-64. MI Chen, LEI Jun-gao. Discussion on submarine communication detection and defense[J]. Intelligence Command and Control System and Simulation Technology, 2004(4): 62-64. |

| [4] |

张新杰. 登陆作战突击上陆阶段舰艇编队电子对抗的运用[J]. 舰船电子对抗, 2004(1): 20-23. ZHANG Xin-jie. Application of electronic countermeasures of ship formation in the landing stage of landing operation[J]. Ship Electronic Countermeasures, 2004(1): 20-23. |

2023, Vol. 45

2023, Vol. 45