船舶无线通信网络负责为终端用户提供船舶相关信息,实时了解船舶运行状态[1]。在船舶无线通信网络存在入侵情况下,会影响无线通信的正常功能[2,3],导致船舶无法接收正确的航行信息,影响船舶航行安全。为此,需设计无线通信网络入侵检测方法,及时发现网络入侵情况,避免影响无线通信的正常功能。陈家豪等[4]通过分析无线通信网络WiFi信号的幅值与相位信息,建立网络入侵检测模型,利用该模型对无线通信网络进行入侵检测。该方法入侵检测的准确率在95%以上,具备较优的入侵检测可靠性。该方法在无线通信网络信息维度较高时,无法精准分析Wifi信号的幅值与相位信息,导致入侵检测精度下降。陈红松等[5]利用循环神经网络,建立网络入侵检测模型,在该模型内输入无线通信网络数据,输出入侵检测结果。该方法在入侵检测方面具备较高的入侵检测精度,较快的入侵检测效率。但该方法需要足够多的训练样本,才能确保入侵检测模型构建的准确性,但无线通信网络入侵属于小概率时间,无法获得大量训练样本,导致入侵检测结果的稳定性较差。云计算属于一种涵盖并行计算与网络存储等多种计算机技术的新型技术。云计算具有按需提供资源服务,虚拟化,高可靠性与安全性等优势[6],在各个领域均有广泛应用。为此设计云计算环境下船舶无线通信网络入侵检测方法,精准检测网络入侵情况,提升无线通信网络安全性。

1 船舶无线通信网络入侵检测 1.1 船舶无线通信网络的云计算环境云计算环境中常用的分布式架构为Hadoop框架,该框架的核心是分布式文件存储系统(Hadoop Distributed File System,HDFS),以及MapReduce并行编程模型。HDFS能够存储海量船舶无线通信数据,MapReduce能够为处理海量船舶无线通信数据提供解决方法。

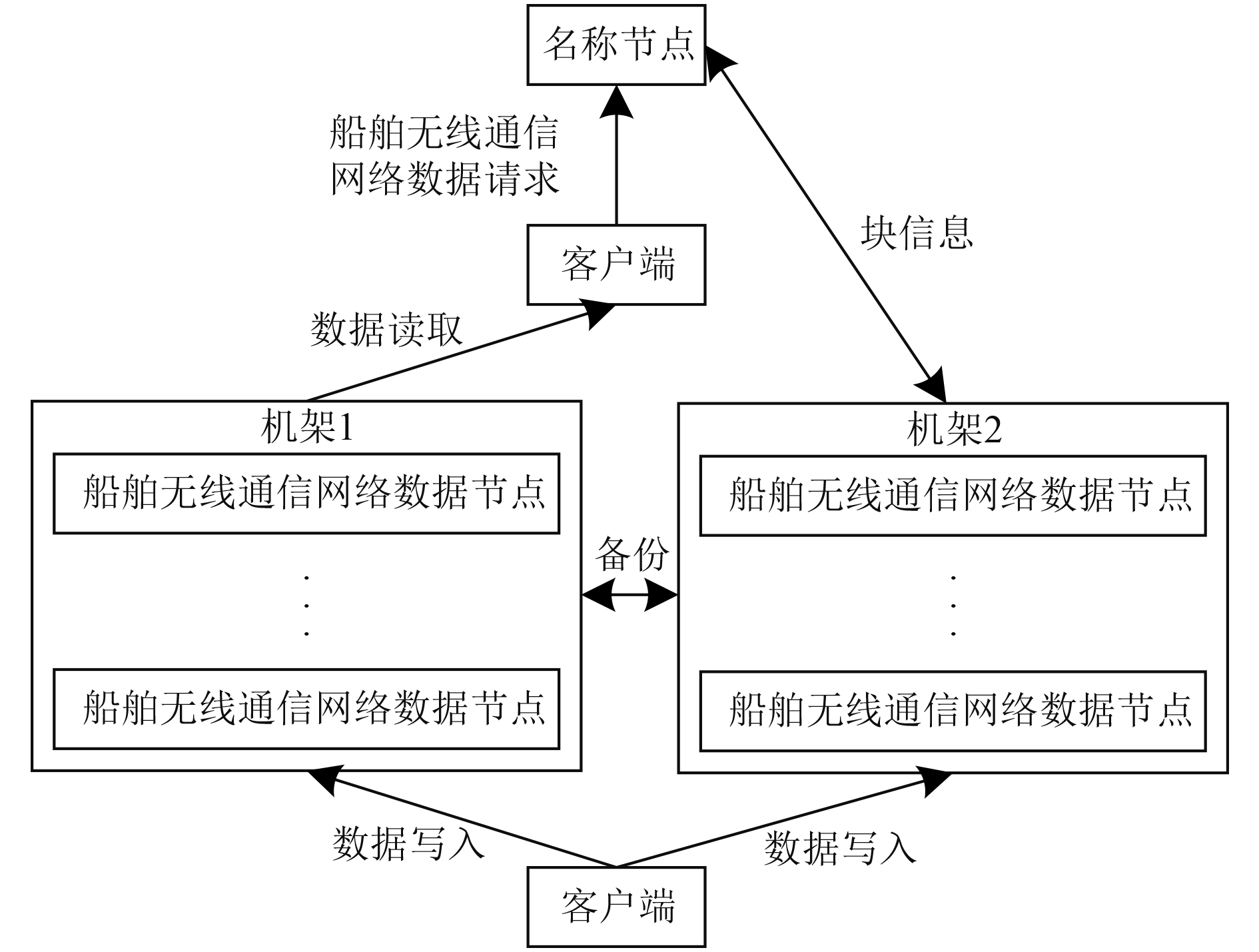

船舶无线通信网络的云计算环境中,Hadoop框架的HDFS结构如图1所示。HDFS结构中利用目录对船舶无线通信网络数据进行写入、修改与删除等操作。HDFS结构具备分布式存储功能,各HDFS集群内均通过一个名称节点与多个数据节点组成。HDFS通过将船舶无线通信网络数据划分成数个块,同时复制各块内的船舶无线通信网络数据,存储至数个数据节点中,提升HDFS数据存储的容错性。HDFS的核心是名称节点,名称节点可维护船舶无线通信网络数据结构,管理数据节点。

|

图 1 Hadoop框架的HDFS结构 Fig. 1 HDFS structure of Hadoop framework |

MapReduceb编程模型的工作流程如下:

1)Map阶段负责完成分解并行任务,MapReduce框架会对输入的船舶无线通信网络数据展开分配,将船舶无线通信网络数据分成指定大小的片段,存储至HDFS内。每个片段均会生成一个对应的键值对。Map阶段可任意定义相应的操作,对船舶无线通信网络数据片段内输入的键值对展开计算,获取计算结果。

2)Combine阶段负责加快检测效率,该阶段Hadoop会提供一个合成器(Combine),用于收集并汇总Map阶段获取计算结果,加快Map阶段的操作效率。

3)Reduce阶段接收Combine阶段汇总后的船舶无线通信网络数据后,对其进行排序,再按照用户自己设定的Reduce函数,处理汇总的船舶无线通信网络数据,得到新的键值对,再次存储至HDFS内。

1.2 基于信息熵的船舶无线通信网络数据特征选择为降低船舶无线通信网络入侵检测计算复杂度,剔除冗余船舶无线通信网络数据特征,利用信息熵在HDFS内存储的船舶无线通信网络数据特征,选择有效的无线通信网络数据特征,作为后续入侵检测的样本集。船舶无线通信网络数据特征的信息熵

| $ {H_1}\left( x \right) = - \sum\limits_{i = 1}^N {{p_i}\log \left( {{p_i}} \right)}。$ | (1) |

其中:

| $ {H_2}\left( {X\left| Z \right.} \right) = - \sum\limits_{z \in Z} {\sum\limits_{x \in X} {p\left( z \right)p\left( {x\left| z \right.} \right)} } \log p\left( {x\left| z \right.} \right)。$ | (2) |

其中:

通过

| $ \begin{split} G = &{H_1}\left( X \right) - {H_2}\left( {X\left| Z \right.} \right) = - \sum\limits_{i = 1}^N {{p_i}\log \left( {{p_i}} \right)} - \\ &\left( { - \sum\limits_{z \in Z} {\sum\limits_{x \in X} {p\left( z \right)p\left( {x\left| z \right.} \right)} } \log p\left( {x\left| z \right.} \right)} \right) 。\end{split} $ | (3) |

利用长短期记忆网络(long short term memory networks,LSTM),对船舶无线通信网络进行入侵检测,在LSTM内输入选择的船舶无线通信网络数据特征。LSTM内共包含3个门控单元,分别是输入门

| $ {U_j} = \varphi \left( {{w_U} \cdot \left[ {{h_{j - 1}},{{\hat x}_j}} \right] + {b_U}} \right)。$ | (4) |

其中:

| $ {F_j} = \varphi \left( {{w_F} \cdot \left[ {{h_{j - 1}},{{\hat x}_j}} \right] + {b_F}} \right) 。$ | (5) |

其中:

| $ {Y_j} = \varphi \left( {{w_Y} \cdot \left[ {{h_{j - 1}},{{\hat x}_j}} \right] + {b_Y}} \right) 。$ | (6) |

其中:

记忆单元更新状态

| $ {g_j} = \tanh \left( {{w_g} \cdot \left[ {{h_{j - 1}},{{\hat x}_j}} \right] + {b_g}} \right) 。$ | (7) |

其中:

记忆单元状态

| $ {C_j} = {F_j} \cdot {C_{j - 1}} + {U_j} \cdot {g_j} ,$ | (8) |

LSTM最终输出的网络入侵检测结果为:

| $ {s_j} = {Y_j} \cdot \tanh \left( {{C_j}} \right) 。$ | (9) |

其中:

为提升船舶无线通信网络入侵检测效果,利用云计算环境Hadoop框架的MapReduce并行编程模型,对信息熵与LSTM进行改进,设计分布式信息熵与分布式LSTM,组建并行分布式信息熵-LSTM网络入侵检测方法,具体步骤如下:

步骤1 利用分布式信息熵,在HDFS内存储的船舶通信网络数据特征内,选择有效数据特征。分布式信息熵特征选择的过程为:

①计算船舶通信网络数据特征的信息增益;在Map阶段,利用式(1)与式(2)计算各船舶通信网络数据特征的信息熵与条件熵。在Reduce阶段,根据信息熵与条件熵,利用式(3)计算数据特征的信息增益。

②通过MapReduce并行编程模型选择有效船舶无线通信网络数据特征;在Map阶段,依据信息增益计算结果,降序排列全部船舶无线通信网络数据特征。在Reduce阶段,选择前

步骤2 以步骤1选择的

① Map阶段,根据LSTM内记忆单元数量分块处理输入的特征样本,各记忆单元均可当作MapReduce并行编程模型内的一个Map节点,每条输入的特征样本是

②汇总Map阶段的输出结果

以某船舶无线通信网络数据集为实验对象,该数据集内共包含接近600万条的通信数据,共包含4种类别的通信数据,分别是正常数据、Dos攻击数据、R2L攻击数据、U2R攻击数据,不同类别通信数据包含的具体内容如表1所示。

|

|

表 1 各类别通信数据内的具体内容 Tab.1 Specific contents of each type of communication data |

利用本文方法计算该数据集内船舶无线通信网络数据特征的信息增益,选择有效数据特征,部分船舶无线通信网络数据特征信息增益计算结果如表2所示。分析表2可知,本文方法可有效计算该数据集内船舶无线通信网络数据特征的信息增益。其中,第11个数据特征的信息增益与第10个数据特征的信息增益差距较大,为此选择前10个数据特征,作为后续网络入侵检测的特征样本。

|

|

表 2 部分数据特征信息增益计算结果 Tab.2 Calculation results of feature information gain of partial data |

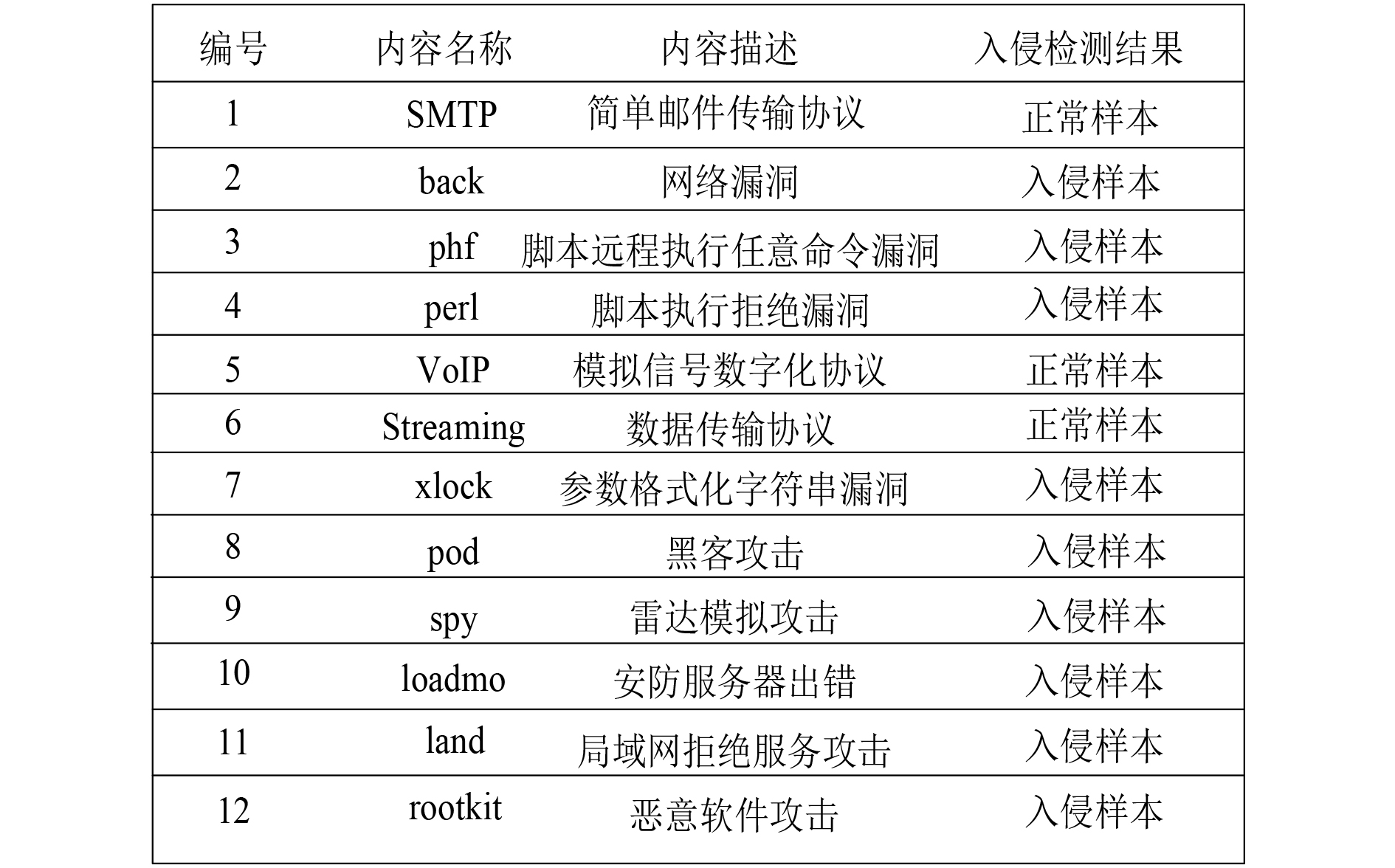

利用本文方法对该船舶无线通信网络数据集进行入侵检测,部分无线通信网络数据入侵检测结果如图2所示。分析图2可知,本文方法可有效检测船舶网络通信网络的入侵情况,对比表1的无线通信网络数据类型可知,本文方法的入侵检测结果与实际情况完全一致,说明本文方法具备较高的网络入侵检测精度。

|

图 2 船舶通信网络入侵检测结果 Fig. 2 Intrusion detection results of ship communication network |

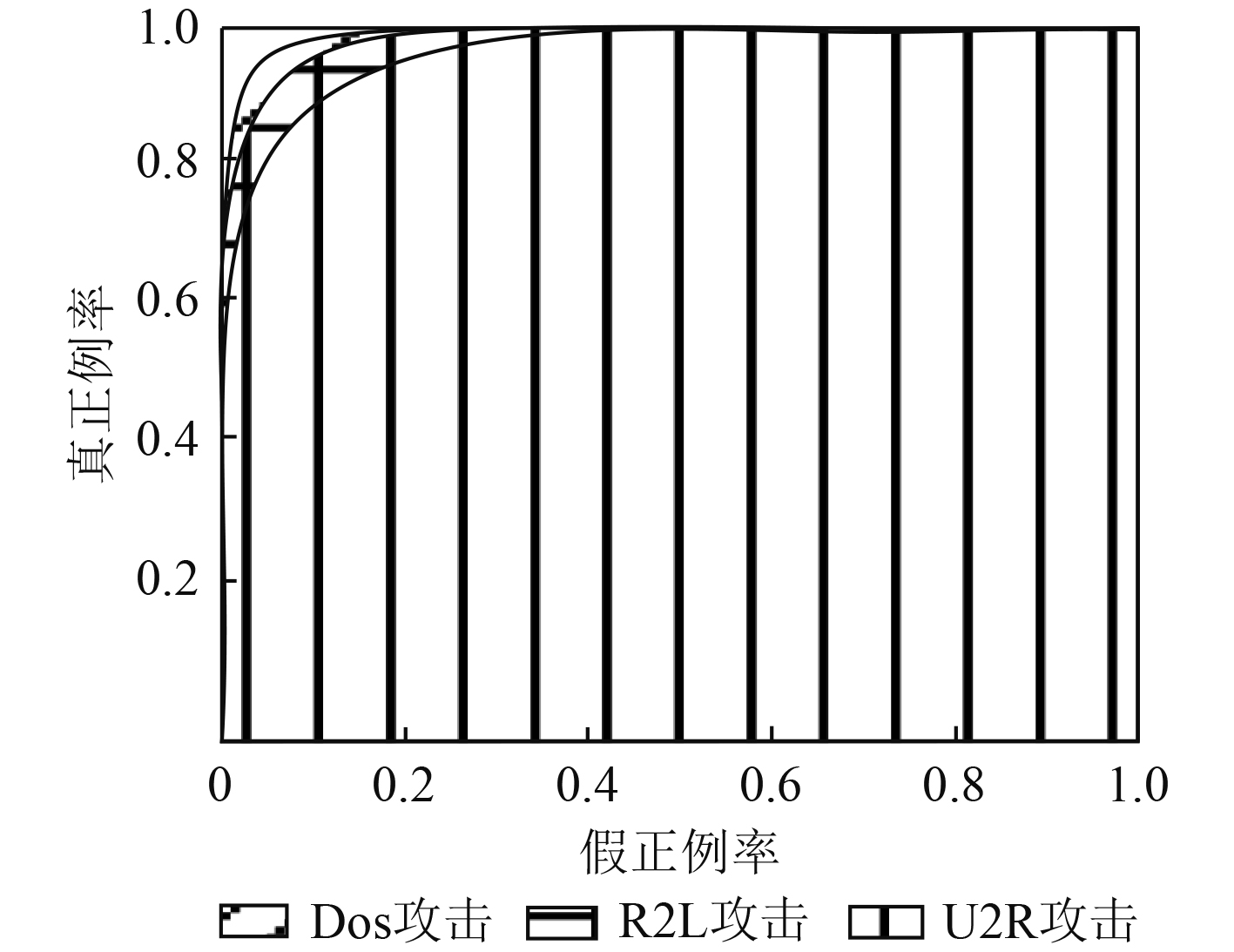

利用AUC面积衡量本文方法的网络入侵检测效果,AUC值越接近1,说明入侵检测效果越佳,分析本文方法在不同攻击类型时的网络入侵检测效果,分析结果如图3所示。分析图3可知,在不同攻击类型时,本文方法网络入侵检测的AUC值均与1较为接近,说明本文方法在不同攻击类型时,船舶无线通信网络入侵检测的效果均较优。

|

图 3 不同攻击类型时的网络入侵检测效果 Fig. 3 Effect of network intrusion detection under different attack types |

云计算环境下,船舶无线通信网络存在较多的安全问题,攻击手段主要以Dos与R2L等传统攻击为主,为解决网络安全问题,设计云计算环境下船舶无线通信网络入侵检测方法,实时检测到网络的入侵情况,确保船舶无线通信网络功能不受网络攻击影响。

| [1] |

徐轶群, 徐弘, 孟令超, 等. 全船无线通信系统网络架构与可靠性研究[J]. 船舶工程, 2021, 43(6): 85-89+95. XU Yiqun, XU Hong, MENG Lingchao, et al. Research on network architecture and reliability of wireless communication system for full-scale ship[J]. Ship Engineering, 2021, 43(6): 85-89+95. |

| [2] |

肖衡, 龙草芳. 基于机器学习的无线传感网络通信异常入侵检测技术[J]. 传感技术学报, 2022, 35(5): 692-697. XIAO Heng, LONG Caofang. Communication anomaly intrusion detection technology for wireless sensor networks based on machine learning[J]. Chinese Journal of Sensors and Actuators, 2022, 35(5): 692-697. |

| [3] |

董瑞洪, 闫厚华, 张秋余, 等. 基于深度森林算法的分布式WSN入侵检测模型[J]. 兰州理工大学学报, 2020, 46(4): 103-109. DOI:10.3969/j.issn.1673-5196.2020.04.019 |

| [4] |

陈家豪, 刘克中, 陈默子, 等. 基于信道状态信息的船舶敏感区域入侵检测方法[J]. 大连海事大学学报, 2019, 45(1): 89-95. |

| [5] |

陈红松, 陈京九. 基于循环神经网络的无线网络入侵检测分类模型构建与优化研究[J]. 电子与信息学报, 2019, 41(6): 1427-1433. |

| [6] |

陈兴蜀, 滑强, 王毅桐, 等. 云环境下SDN网络低速率DDoS攻击的研究[J]. 通信学报, 2019, 40(6): 210-222. CHEN Xingshu, HUA Qiang, WANG Yitong, et al. Research on low-rate DDoS attack of SDN network in cloud environment[J]. Journal on Communications, 2019, 40(6): 210-222. |

2022, Vol. 44

2022, Vol. 44