在云计算发展的推动下,数据传输工程的安全性问题日益突出,数据的丢失、窃取等事件层出不穷,为了保证多区域数据传输的机密性,需要对云共享系统提供身份认证[1],其认证的机制有口令认证和PKI体系数字认证,前者方法简单,安全性差;后者秘钥长、计算时间长、认证过程复杂,扩展性差,不利于数据的共享。

本文在云存储共享架构的基础上,实现不同域实体间的身份认证及参数交换,最后与其他方案进行对比。

1 云共享机制安全架构本文设计的基于云共享机制的安全架构如图 1所示,采用分层的系统架构,通过根私钥生成器RPKG生成子私钥生成器PKG,并进行注册。子PKG进行所在区域实体的注册,并生成实体密钥。根据港口的地理位置不同,将云系统分成不同子区域,然后将不同的港口信息存储在对应区域的云端。每个区域的云服务器由子PKG、代理服务器和用户集组成。在进行不同港口的数据共享时,首先要解决的问题就是用户身份认证,本文引入了代理服务器,用户会将对称加密后的数据存储在云端,然后利用自己的公钥加密文件,将此文件存储到代理服务器,在此服务器上运行的加密文件是基于身份代理加密的,当用户申请共享文件时,会将加密文件的密钥转换成授权的公钥进行解密文件,从而实现文件的共享[2]。

|

图 1 云共享机制系统架构 Fig. 1 Cloud sharing mechanism system architecture |

1)PKG注册

1)PKG将用户所提供的身份信息传送给RPKG,然后生成公钥

2)RPKG计算

3)RPKG生成的向量是

2)实体注册

在整个云共享系统实体是系统中的用户、云端服务器、代理服务器和子PKG,通过实体注册可以实现子PKG对用户和云服务器的授权。

1)获取不同区域对应的身份信息给对应与中的PKG,然后生成公钥

2)利用PKG来获取

3)PKG生成向量

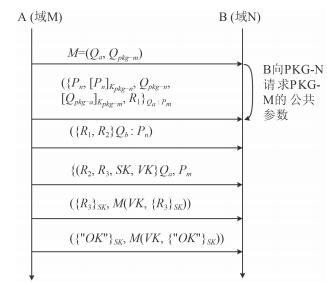

在多区域港口中,实体港口A和B是处于M和N不同区域的,如下图所示,要实现港口A和B之间的通信,必须要先进行身份认证和私钥协商。

|

图 2 不同港口间通信的身份认证 Fig. 2 Identity authentication of communication between different ports |

其实现过程如下所描述:

1)实体A发送消息M给实体B,此消息是实体A的公钥、所在港口区域的PKG。

2)实体获取到实体A发送的消息后,根据IDpkg-m

来判断是否与自己处于同一区域,然后通过PKG间的身份认证,B会将消息

3)在得到PKG-N的解密消息,要验证N的完整性,再进行PKG-M的身份认证,获取Pm

和Pn

以及签名,同时得到PKG对Qpkg-n

的签名

4)A在得到消息后进行解密,校验Qpkg-n

,并且验证Pn

的完整性,得到随机数R2,将

5)实体B对消息进行解密,得到随机数R1,R2,通过R1来验证A的身份,得到随机数R3、会话密钥SK和完整的验证密钥VK,然后将消息

6)A对B发送过来的消息进行解密,得到R2,R3,SK,VK,然后A根据R2来验证B的身份,并利用SK对R3进行加密,使用VK得到加密的MAC码,最后将消息

7)实体B计算

云存储中的数据量非常大,并且涉及到的实体非常多,身份认证的效率会影响系统的扩展性。本文就不同区域港口身份认证与Cao[3]中协议进行了效率对比实验。

|

|

表 1 本文所采用的身份认证与Cao中协议的效率对比 Tab.1 The efficiency comparison of identity authentication and Cao protocol used in this paper |

从表 1的实验数据可以看出,本文所采用的身份验证过程中加密、解密以及签名的次数要小于Cao中认证方法,但是计算Mac码的次数要多于Cao中认证方法,但是此操作的计算量要小于加密的。同时,本文身份认证方法的通信要好于Cao中认证方法。由此可知,本文采用的身份认证方法认证效率高,计算量小,扩展性强。

4 结语本文针对多区域港口信息共享中存在的数据安全问题进行了研究,首先本文建立了云共享机制安全系统,并给出了系统架构,然后设计了不同区域不同实体间的身份认证协议,以此来确保不同区域的不同实体之间的通信安全。最后将本文设计的身份认证算法与Cao中的认证方法进行对比,实验结果表明,本文算法认证效率高、计算速度快,具有较强的实用性。

| [1] | 薛锐, 雷新锋. 安全协议:信息安全保障的灵魂--安全协议分析研究现状与发展趋势[J]. 中国科学院院刊, 2011, 26 (3): 287–296. |

| [2] | SCHRIDDE C, DORNEMANN T, JUHNKE E, et al. An identity-based security infrastructure for cloud environments[C]//IEEE International Conference on Wireless Communications, NETWORKING and Information Security. 2010:644-649. |

| [3] | CAO C, ZHANG R, ZHANG M, et al. IBC-based entity authentication protocols for federated cloud systems[J]. Ksii Transactions on Internet & Information Systems, 2013, 7 (5): 1291–1312. |

2017, Vol. 39

2017, Vol. 39