2. 桂林电子科技大学 广西可信软件重点实验室, 桂林 541004;

3. 天津理工大学 通信器件与技术教育部工程研究中心, 天津 300384

针对现有演进分组系统认证与密钥协商机制中认证向量组长度K值选取算法的不足, 在消息通信量的基础上, 加入比特通信量这一衡量因子, 引入2种浪费率作为评价指标和设计折中选取原则, 提出了一种基于认证次数动态选取认证向量组长度K的算法.仿真结果表明, 提出的选取算法不仅解决了K值不唯一问题, 还有效降低了认证过程的消息通信量和比特通信量.

2. Guangxi Key Laboratory of Trusted Software, Guilin University of Electronic Technology, Guilin 541004, China;

3. Engineering Research Center of Communication Devices and Technology(TJUT), Ministry of Education, Tianjin 300384, China

Aiming at overcoming the shortages of the current proposed K-selection algorithm for evolved packet system (EPS) authentication and key agreement, an automatic K-selection algorithm on the base of authentication numbers was put forward. Based on message exchange traffic, this algorithm adds the bit exchange traffic as measures and introduces the two wastage rate of authentication vectors. Simulation shows that the proposed algorithm effectively reduces bit exchange traffic and message exchange traffic, and gains an unique K value.

第4代移动通信系统的演进分组系统(EPS,evolved packet system)采用认证与密钥协商(AKA,authentication and key agreement)确保用户安全接入网络[1-2]. AKA中,归属网络向服务网络一次传送多个认证向量,构成向量组.认证向量组长度K的大小,直接影响着网络资源配置.

UMTS/EPS AKA[3]采用固定K=5,不能有效应对网络突变. Huang等[4]指出K与消息通信量和比特通信量有关. Zhang等[5-9]建立数学模型,分析了AKA的消息通信量. Lin等[8-9]提出了一种动态更新K值算法,但其待选K值空间小,且获取K值可能不唯一.

针对上述问题,以消息通信量和比特通信量为衡量因子,引入2个浪费率作评价指标,设计折中选取原则,提出了一种动态选取K值的算法.

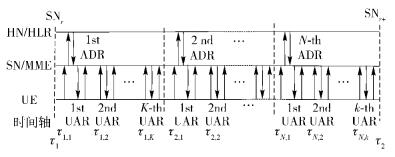

1 EPS AKA协议EPS AKA有5条交互消息,执行流程[2]如图 1所示. ADR表示服务网络(SN/MME,service network/mobility management entity)向归属网络(HE/HLR,home environment/home location register)认证向量请求和响应过程;UAR表示用户设备(UE,user equipment)向SN/MME用户认证请求和响应过程;τ1表示用户进入SN的时刻;τN, 1表示第N次执行ADR过程的时刻;τ2表示用户离开SN的时刻;τN, k表示执行N次ADR后进行第k(1≤k≤K)次UAR的时刻;k表示SN切换时,K组认证向量(AV,authentication vector)中使用了k个.

|

图 1 EPS AKA认证的简化模型 |

消息通信量指AKA中认证3方传送的总消息数;比特通信量指AKA中认证3方传送的总二进制信息位数.向量组长度K值的大小,影响着网络的消息通信量和比特通信量.

AKA中,HE/HLR发送K组AV到SN/MME.当AV耗尽,则SN/MME需要再次向HE/HLR发起获取请求;当UE离开SN,SN将丢弃剩余的AV.若K选取过大,传输AV将消耗巨大的比特通信量,且易因UE的离开造成AV的浪费.若K选取过小,虽减少了HE/HLR的计算量和传送代价,却带来了频繁的认证请求和AV传递.

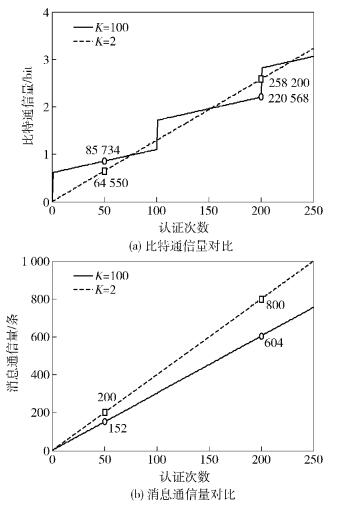

图 2列举了EPS AKA在选取不同K值时消耗的比特通信量和消息通信量.当1个UE发起50次认证请求时,选取K=2的比特通信量比K=100时减少21 184 bit,但消息通信量增加48条;当1个UE发起200次认证请求时,选取K=2的比特通信量比K=100时增多37 632 bit,但消息通信量减少196条.

|

图 2 不同K值的比特通信量、消息通信量对比图 |

可见,仅以消息通信量选取K值是不全面的.为实现资源最佳配置,需将消息通信量和比特通信量共同作为衡量标准来获取最佳K值.

EPS AKA中,比特通信量由是否访问HE/HLR决定. SN/MME中没有可用AV时,UE需由HE/HLR认证;SN/MME中有可用AV时,则HE/HLR不参与认证过程.下面讨论这2种情形下的比特通信量.

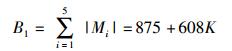

1) SN/MME中没有可用AV:需5条消息M1、M2、M3、M4和M5传输,比特通信量是这5条消息长度总和,即

|

2) SN/MME中有可用AV:只有消息M1、M4和M5交换,比特通信量是这3条消息长度总和,即

|

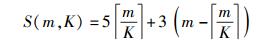

于是,m次认证的消息通信量S(m, K)为

|

(1) |

m次认证的比特通信量B(m, K)为

|

(2) |

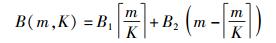

设计网络模拟场景如图 3所示,并说明下一个时间T内的认证次数m的预估方法.

|

图 3 模拟网络场景 |

当UE驻留在某一个SN时,以T为时间周期定期更新K值. UE驻留在SNr期间,由HE/HLR监测获取前一个T内的认证次数m,预估下一个T内的认证次数为m.

当SN切换时,更新K值.当UE切换至SNr时,根据切换前最后一次执行ADR到发生切换时的认证速率,预估下一个T内的认证次数m.设切换前ti时刻最后一次执行ADR,ti+1时刻发生切换,ti~ti+1期间的认证次数为m,则其认证速率λ=m/(ti+1-ti).预估下一个时间T内的认证次数为m=λT.

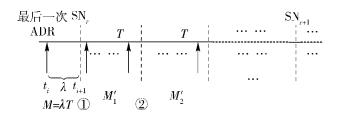

提出的K值动态更新算法如图 4所示.

|

图 4 算法流程 |

1) 预估下一个T内的认证次数m.

2) 定义约束条件,获得选取K值的集合SK.

初始设定K∈[1, min(M-1, Kmax)](K为正整数),Kmax为网络设定K的最高极限值.

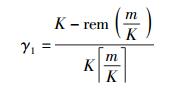

定义2个浪费率.其中:rem为取余数,K为选取的认证向量组长度,m为时间T内的认证次数.

整体浪费率γ1表示T内或SN切换前最后一段不大于T的时间内,被丢弃的AV数与该段时间获取总AV数的比值.为避免K的设定导致γ1过高,设定约束条件1:要求γ1 < ε1,ε1依实际网络设定.

|

(3) |

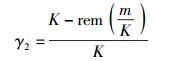

局部浪费率γ2表示T内或SN切换前最后一段不大于T的时间内,被丢弃的AV数与总AV数的比值.为避免K的设定导致γ2过高,设定约束条件2:要求γ2≤ε2,ε2依实际网络设定.

|

(4) |

满足2个约束条件的K值构成集合SK.

3) 根据比特通信量B(m, K)和消息通信量S(m, K),设计选取原则,获得初值K*,K*∈SK.

① 依次取K∈SK,计算对应的消息通信量S(m, K),并按照S(m, K)从小到大的顺序排列K,得序列k′:k′1,k′2,…,k′length(K),k′i∈SK.

② 依次取K∈SK,计算对应的比特通信量B(m, K),并按照B(m, K)从小到大的顺序排列K,得序列k″:k″1,k″2,…,k″length(K),k″j∈SK.

③ 获取同一K值在序列k′、k″中的位置和,构成集合D={di|di=i+j,当k′i=k″j时}.

④ 当dn=minD时,则下一个时间T设置的向量组初步长度K*=k′n.若minD不唯一,选取K*=k′minn,避免选取结果的不唯一.

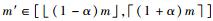

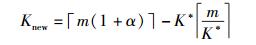

4) 实时统计T内的实际认证次数m′,优化K*,选取认证向量组长度的终值Knew.

假定相同T内,网络允许认证次数m的波动范围为α,即当预估下一个T内的认证次数为m时,实际的认证次数

① 当

② 当

|

(5) |

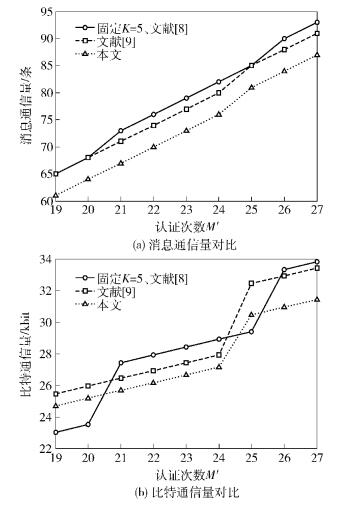

为分析K值动态更新算法的性能,以时刻2为例,比较本文算法与固定K值算法、文献[8]算法、文献[9]算法的性能,初始K值设为5[3].

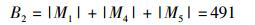

图 5为各算法下消息通信量和比特通信量的对比图.结果显示,本文算法扩大待选K值空间后,获得了更小的消息通信量,且大幅降低了比特通信量.

|

图 5 各算法下消息通信量和比特通信量的对比图 |

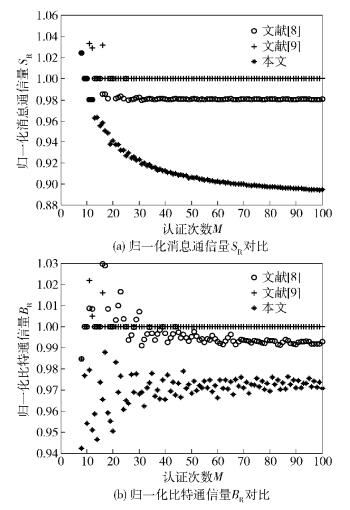

设不同算法的通信量与固定K=5算法的通信量比值为归一化通信量,定义归一化消息通信量为SR,归一化比特通信量为BR.遍历认证次数m:8~100的整数,各算法的归一化消息通信量SR和归一化比特通信量BR对比结果如图 6所示.

|

图 6 不同认证次数下SR和BR对比图(m:8~100) |

从图 6可见,本文算法拥有最小的SR和BR.对其取均值后可知,本文算法减少了约9.05%的消息通信量,降低了约2.93%的比特通信量.

4 结束语针对现有认证向量组长度选取算法存在的问题,提出了一种以消息通信量和比特通信量作为衡量标准的动态更新认证向量组长度的算法.结果表明,在相同的网络环境下,提出的算法和现有的算法相比,解决了K值不唯一问题,并进一步降低了消息通信量,同时满足较低的比特通信量.

| [1] | 3GPP TS 33. 102. Security architecture(release 12)[S]. 2014: 19-29. |

| [2] | 3GPP TS 33. 401. Security architecture(release 12)[S]. 2014: 19-23. |

| [3] | 3GPP TS 29. 002. Mobile application part (MAP) specification(release 12)[S]. 2014: 112. |

| [4] | Huang Yulun, Shen Chihya, Shiuhpyng W S. S-AKA: a provable and secure authentication key agreement protocol for UMTS networks[J].IEEE Trans Vehicular Technology, 2011, 60(9): 4509–4519. doi: 10.1109/TVT.2011.2168247 |

| [5] | Zhang Yan. Authentication overhead in wireless networks[C]//ICC 2008. Beijing: [s.n.], 2008: 1505-1509. |

| [6] | Zhang Y, Zhou M T, Xiao S Q, et al. A study on evaluating authentication traffics in the next generation wireless networks[C]//ICC 2006. Istanbul: [s.n.], 2006: 5517-5521. |

| [7] | Wang M, Georgiades M, Tafazolli R. Signalingcost evaluation of mobility management schemes for different core network architectural arrangements in 3GPP LTE/SAE[C]//VTC 2008-Spring. Singapore: [s.n.], 2008: 2253-2258. |

| [8] | Lin Yibing, Chen Yuankai. Reducing authentication signaling traffic in third generation mobile network[J].IEEE Transactions on Wireless Communications, 2003, 2(3): 493–501. doi: 10.1109/TWC.2003.811171 |

| [9] | Saraireh J A, Yousef S. Analyses authentication and key agreement(AKA) protocol for UMTS mobile networks[C]//MCWC 2006. Amman: [s.n.], 2006: 27-37. |